Dostosowywanie przeglądarki Internet Explorer. Jak skonfigurować przeglądarkę Internet Explorer i co jest do tego potrzebne? Gdzie znajdują się ustawienia w przeglądarce Internet Explorer?

Według większości użytkowników Internet Explorer nie jest najlepszą przeglądarką, ponieważ ładuje strony powoli, co wynika z tego, że wyświetla stronę dopiero wtedy, gdy jest już w pełni załadowana. Niemniej jednak nie przeszkadza to jej pozostać jedną z najpopularniejszych przeglądarek na świecie (ale wynika to raczej z faktu, że jest wbudowana w system Windows i niektóre programy często mogą na niej polegać).

Instalowanie przeglądarki Internet Explorer 8

Instalacja przeglądarki jest prosta, poradzi sobie z nią nawet początkujący. Chociaż tak naprawdę nie instalujemy przeglądarki, ale ją aktualizujemy. Jeśli chcesz zainstalować przeglądarkę Internet Explorer 8, najprawdopodobniej masz starszą wersję, na przykład Internet Explorer 6.

Instaluję programy poprzez program Uninstall Tool i Tobie radzę zrobić to samo, nigdy nie wiesz, co się stanie, jeśli będziesz chciał to później usunąć

Wybieramy czy chcemy pomóc czy nie i klikamy przycisk „Dalej”.

To Ty decydujesz, czy zainstalować aktualizacje, czy nie; ja osobiście nie zaznaczyłem tego pola, ponieważ mogę pobierać aktualizacje ręcznie z oficjalnej strony internetowej.

Po instalacji konieczne będzie ponowne uruchomienie. Jeśli zainstalowałeś przeglądarkę za pomocą programu Uninstall Tool, musisz odmówić ponownego uruchomienia, w przeciwnym razie program Uninstall Tool po prostu nie będzie mógł zapisać danych, ponieważ ponowne uruchomienie rozpocznie się natychmiast. Po zapisaniu danych przez narzędzie do dezinstalacji uruchom ponownie komputer.

Po ponownym uruchomieniu możesz otworzyć przeglądarkę (poprzez menu Start) i surfować po Internecie.

Konfiguracja Internet Explorera 8

Po zainstalowaniu przeglądarki przy pierwszym otwarciu pojawi się okno dialogowe, że tak powiem pomocnik - możesz wybrać preferowane ustawienia lub zamknąć okno, ponieważ wszystkie te parametry można skonfigurować osobno.

Przeglądarkę Internet Explorer 8 konfiguruje się za pomocą elementu w panelu sterowania, a mianowicie Opcji internetowych.

Przejdźmy więc przez niektóre ustawienia przeglądarki Internet Explorer 8.

Jak zmienić stronę główną przeglądarki Internet Explorer?

Zmiana strony głównej jest dość prosta, musisz przejść do zakładki „Ogólne” (we właściwościach internetowych) i w polu „Strona główna” wpisać witrynę, która ma się znajdować na stronie głównej, ale jeśli chcesz po otwarciu przeglądarki nie ma strony do załadowania, a następnie po prostu wpisz about:blank.

Aby zmiany odniosły skutek należy kliknąć przycisk „Zastosuj”.

Jak usunąć elementy historii programu Internet Explorer?

Czasami zdarza się, że po przeglądaniu stron internetowych konieczne jest usunięcie historii tych witryn, to znaczy, aby inne osoby nie dowiedziały się, które strony odwiedziłeś (np. w przypadku, gdy wybierałeś prezent). Nie jest to takie trudne i można to zrobić w tej samej zakładce, klikając przycisk „Usuń” w podpozycji „Usuwanie historii”.

Również w oknie, które zostanie otwarte, zaznacz pola dotyczące tego, co należy usunąć - na przykład hasła, pliki tymczasowe, usuwanie historii recenzji.

Jak wyłączyć obrazy przeglądarki Internet Explorer?

Załóżmy, że masz powolny Internet lub z jakiegoś innego powodu musisz wyłączyć zdjęcia, aby się nie pojawiały i Internet nie był na nich wykorzystany (istotne, gdy ruch jest ograniczony lub płatny).

Przechodzimy do zakładki (we właściwościach przeglądarki) do „Zaawansowane” i otwiera się przed nami lista wielu pozycji (checkboxów), musimy znaleźć podsekcję „Multimedia” i odznaczyć niezbędne pola, osobiście polecam odznaczając wszystko, jeśli zdecydujesz się wyłączyć obrazy.

Jak zmienić ustawienia proxy w przeglądarce Internet Explorer?

Jeśli potrzebujesz uzyskać dostęp do Internetu przez proxy, jak to ma miejsce w pracy, lub jeśli na przykład chcesz skorzystać z usługi strony trzeciej, na przykład usługi Toonel, możesz określić serwer proxy dla przeglądarki Internet Explorer poprzez z którą przeglądarka będzie działać.

Aby zmienić ustawienia proxy przeglądarki, przejdź do zakładki „Połączenia” w Opcjach internetowych i wybierz połączenie, którego używasz do łączenia się z Internetem lub kliknij „Ustawienia sieciowe” w podpozycji „Konfiguruj ustawienia sieci lokalnej”, jeśli korzystasz z Internet przez sieć lokalną.

Następnie pojawi się przed tobą okno, w którym musisz wprowadzić ustawienia. Serwer proxy zwykle składa się z adresu IP i portu, które należy wprowadzić osobno.

Używanie przeglądarki Internet Explorer jako przeglądarki domyślnej

Zdarza się, że z jakiegoś powodu domyślną przeglądarką nie jest Internet Explorer. W każdym razie, jeśli chcesz ustawić domyślną przeglądarkę w systemie, musisz przejść do zakładki „Programy” (we właściwościach internetowych) i kliknąć przycisk „Ustaw jako domyślną”.

Tryb prywatny InPrivate w przeglądarce Internet Explorer 8

Tryb prywatny jest wygodny, gdy podczas przeglądania Internetu nie trzeba pozostawiać śladów, jest to szczególnie wygodne, na przykład, gdy nie ma Cię w domu lub nie odwiedzasz go.

Podczas korzystania z trybu InPrivate w dzienniku bezpieczeństwa nie zostaną zapisane żadne zapisy przeglądania, a dane formularzy, pliki cookie, a co za tym idzie, hasła i loginy nie zostaną zapisane.

Jak włączyć tryb InProvate? To bardzo proste - wystarczy wykonać kombinację kalvish (czyli przytrzymać) Ctrl+Shift+P, po czym otworzy się przed tobą prywatne okno Internet Explorera.

Wszystkie karty otwierane w tym oknie będą również prywatne, co jest całkiem wygodne.

Klucze uruchamiania przeglądarki Internet Explorer 8

Uruchomienie przeglądarki z okna „Uruchom program”.

Możliwe jest także uruchomienie przeglądarki IE (proces iexplore.exe) za pomocą kluczy. Aby to sprawdzić, należy otworzyć okno „Uruchom program” za pomocą kombinacji Win + R i wpisać w oknie „iexplore.exe” (bez cudzysłowu) i jeśli Twoja przeglądarka jest otwarta, możesz uruchomić przeglądarkę Internet Explorer za pomocą Klucze.

Na przykład uruchommy przeglądarkę bez dodatków, w tym celu używamy klucza -extoff, czyli musimy wpisać iexplore.exe -extoff.

Uruchamianie przeglądarki z wiersza poleceń (konsola)

Ponadto, jeśli chcesz, możesz uruchomić przeglądarkę za pomocą klawiszy z wiersza poleceń, ale w tym przypadku musisz podać pełną ścieżkę do przeglądarki, przykład uruchomienia Internet Explorera z wiersza poleceń za pomocą klawisza „-nohome” :

„C:\Program Files\Internet Explorer\iexplore.exe” -nohome

Linię tę należy wpisać w wierszu poleceń, można ją wywołać kombinacją klawiszy Win+R, a następnie w oknie „Uruchom program” wpisać cmd.

Klawisze do uruchomienia przeglądarki Internet Explorer 8 (w Windows XP)

Podajemy klucze, które w razie potrzeby mogą uprościć pracę z przeglądarką Internet Explorer.

Adres URL iexplore.exe, w tym przypadku zostanie po prostu otwarta przeglądarka o podanym adresie, przykład iexplore.exe /

- iexplore.exe -extoff umożliwi uruchomienie przeglądarki bez dodatków

- iexplore.exe -new ten przełącznik umożliwi uruchomienie nowego okna IE w oddzielnym procesie

- iexplore.exe -nohome przy użyciu tego klawisza przeglądarka uruchomi się bez żadnych stron, co ciekawe, uruchomienie będzie szybsze nawet jeśli jako stronę główną podano about:blank

- iexplore.exe -nomerge klucz ten służy do rozpoczęcia nowej sesji, np. aby być na dwóch kontach w serwisach społecznościowych jednocześnie

- iexplore.exe -k pozwoli ci uruchomić przeglądarkę na pełnym ekranie (tryb kiosku)

- iexplore.exe -slf ten klucz służy, jak rozumiem, do wymuszenia otwarcia strony głównej

- iexplore.exe - klucz osadzania umożliwi uruchomienie obiektu przeglądarki IE bez wizualnego wyświetlania strony

- iexplore.exe -private uruchamia przeglądarkę w trybie prywatnym, co jest dość wygodnym klawiszem

Cóż, to wszystko, mam nadzieję, że ten materiał był dla Ciebie przydatny

Jeśli Twoja przeglądarka działa wolno, niekoniecznie jest to spowodowane słabym połączeniem internetowym. Paski narzędzi innych firm, niektóre dodatki, pliki cookie lub ustawienia, które nie są idealne, mogą również utrudniać działanie przeglądarki.

Oto kilka prostych rzeczy, które możesz zrobić, aby zoptymalizować działanie przeglądarki Internet Explorer:

Więcej pomysłów, które mogą się przydać:

Usuwanie pasków narzędzi

Wiele pasków narzędzi, które są pobierane i osadzane w przeglądarce, wpływa nie tylko na jej wygląd, ale także spowalnia ruch internetowy.

Pasek narzędzi przeglądarki to dodatek (rozszerzenie) dodawany do jej interfejsu. Chociaż niektóre dodatki do przeglądarek mogą poprawić jakość korzystania z Internetu i mogą być bardzo przydatne, inne mają negatywne konsekwencje. Mogą łatwo ustawić się jako domyślne, gdy są dołączone do powszechnie dostępnych bezpłatnych aplikacji, a czasami zakłócają lub powodują konflikt z innym oprogramowaniem na komputerze.

Każdy pasek narzędzi ma swoje własne wyspecjalizowane funkcje, takie jak wyszukiwanie, emoji, odtwarzacz muzyki itp., więc do działania będą wymagały dodatkowych zasobów.

Aby usunąć część pasków narzędzi należy otworzyć listę zainstalowanych programów (w Windows 7 kliknij Początek(Start) > Panel sterowania(Panel sterowania) oraz w sekcji Programy(Programy) kliknij Odinstalowanie programu(„Odinstaluj program”) - usuń programy, których nigdy nie używasz).

Kliknij prawym przyciskiem myszy każdy pasek narzędzi na liście, który chcesz usunąć, i wybierz Usuwać(Odinstaluj). Po zakończeniu tego procesu paski narzędzi zostaną całkowicie usunięte.

Wyłącz paski narzędzi i dodatki bezpośrednio w przeglądarce

2. Kliknij przycisk Praca(w kształcie koła zębatego) w prawej górnej części okna, a następnie wybierz Skonfiguruj dodatki(Zarządzaj dodatkami).

3. Pod napisem Wyświetlacz(Pokaż) wybierz Wszystkie dodatki(„Wszystkie dodatki”).

4. Wybierz każdy dodatek, który chcesz wyłączyć i kliknij Wyłączyć(Wyłączyć).

5. Kiedy skończysz, zamknij okno i uruchom ponownie przeglądarkę.

Usuń pliki cookie i wyczyść pamięć podręczną przeglądarki

Niewiele osób o tym pamięta, a ostatecznie dysk twardy zapełnia się dużą ilością danych przechowywanych przez przeglądarkę latami.

Aby wyczyścić pamięć podręczną przeglądarki:

1. Otwórz przeglądarkę Internet Explorer.

2. Kliknij przycisk Praca(Narzędzia) , najedź myszką na element Bezpieczeństwo(Bezpieczeństwo) i wybierz Usuń historię przeglądania(Usuń historię przeglądania). Jeśli nie chcesz usuwać plików cookie i plików ze stron internetowych znajdujących się na liście ulubionych, zaznacz pole wyboru Zapisuj dane ze swoich ulubionych stron internetowych(Zachowaj dane witryny Ulubione).

3. Zaznacz pola obok typów danych, które chcesz usunąć.

4. Kliknij Usuwać(Usuwać).

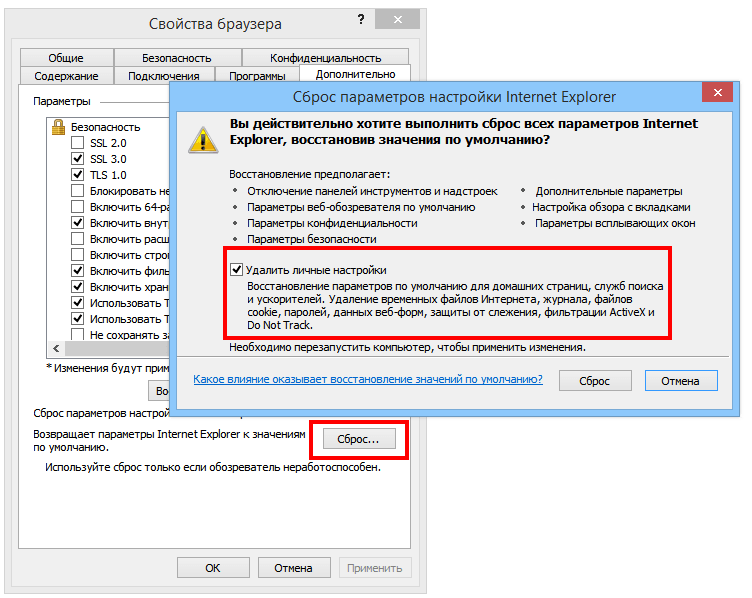

Resetowanie ustawień przeglądarki

Czasami po zainstalowaniu programu może on zmienić ustawienia przeglądarki bez Twojej wiedzy. Możesz zauważyć, że Twoja przeglądarka zachowuje się w nietypowy sposób.

Jeśli program Internet Explorer przestanie odpowiadać na polecenia lub w ogóle nie będzie działać, jeśli pojawią się komunikaty o błędach wskazujące, że program Internet Explorer zostanie zamknięty, lub jeśli wystąpi spowolnienie działania, warto zresetować ustawienia programu Internet Explorer. Aby to zrobić, wykonaj poniższe czynności.

1. Uruchom przeglądarkę Internet Explorer.

2. Kliknij przycisk Praca(Narzędzia), a następnie wybierz Właściwości przeglądarki(Opcje internetowe).

3. W oknie Właściwości przeglądarki(Opcje internetowe) kliknij kartę Dodatkowo(Zaawansowany).

4. Kliknij Resetowanie(Resetowanie).

5. W dialogu ResetowanieparametryustawieniaInternet Explorera Kliknij Resetowanie

Sprawdź pudełko Usuń ustawienia osobiste(Usuń ustawienia osobiste) tylko wtedy, gdy chcesz jednocześnie usunąć swoją historię przeglądania, ustawienia usług wyszukiwania, akceleratory, strony główne, dane dotyczące ochrony przed śledzeniem i filtrowania ActiveX. Zaznaczając to pole, zasadniczo uruchamiasz nową wersję przeglądarki Internet Explorer.

6. Kiedy program Internet Explorer zakończy przywracanie ustawień domyślnych, kliknij Zamknąć(Zamknij), a następnie OK.

7. Zamknij przeglądarkę Internet Explorer i uruchom ją ponownie.

Instalowanie nowej wersji przeglądarki Internet Explorer

Aktualizacja przeglądarki Internet Explorer do najnowszej wersji przyspieszy dostęp do Internetu. Ponadto Twój komputer będzie bezpieczniejszy i jest bardzo prawdopodobne, że problemy, które miałeś ze starą przeglądarką znikną.

Korzystając z poniższej tabeli możesz dowiedzieć się, z której najnowszej wersji przeglądarki Internet Explorer możesz korzystać w zależności od używanego systemu operacyjnego:

Aby uzyskać najnowszą wersję przeglądarki Internet Explorer, kliknij ten link.

Przełącz się na inną przeglądarkę

Istnieje wiele przeglądarek internetowych, każda nieco inna od pozostałych. Niektóre przeglądarki mają wiele funkcji, inne są w tym sensie dość proste. Niektóre działają trochę lepiej niż inne. Ale wszystkie przeglądarki internetowe pełnią w zasadzie tę samą funkcję: pozwalają nam przeglądać strony internetowe.

Najpopularniejsze przeglądarki to Google Chrome, Mozilla Firefox, Internet Explorer, Safari i Opera. Istnieją również inne, mniej popularne przeglądarki, takie jak RockMelt, Avant Browser, Maxthon, Deepnet Explorer, Flock, SeaMonkey, AOL Explorer itp.

Przejście z jednej przeglądarki na drugą jest w większości przypadków najszybszym i najłatwiejszym sposobem rozwiązania wielu napotykanych problemów. Jeśli przeglądarka jest zaśmiecona paskami narzędzi i wtyczkami, nie otwiera niektórych stron internetowych lub ładuje zawartość zbyt długo, możesz spróbować zainstalować inną i sprawdzić, czy działa lepiej.

Aby zainstalować nową przeglądarkę internetową, będziesz musiał skorzystać z tej, którą już posiadasz, znaleźć i pobrać inną. Po prostu skorzystaj z wyszukiwarki takiej jak Google lub Bing, aby znaleźć przeglądarkę, którą chcesz zainstalować, i kliknij link do pobrania.

Oto strony naszego serwisu dla najpopularniejszych przeglądarek, których można używać zamiast Internet Explorera:

Pomocny może być także ten przewodnik dotyczący optymalizacji szybkości i wydajności przeglądania w przeglądarkach Chrome i Firefox.

Na podstawie materiałów z portalu internetowego. Tłumaczenie na język rosyjski: Aleksander Ryabow

Głównym zadaniem przeglądarki jest przeglądanie stron internetowych. Nawet niewielki program, zajmujący zaledwie kilkadziesiąt kilobajtów, poradzi sobie z tym zadaniem. Pierwsze przeglądarki były takie. Jednak podczas ostrej konkurencji, która wybuchła pomiędzy wiodącymi programami Netscape Navigator i Microsoft Internet Explorer, oba programy uzyskały wiele dodatkowych, konfigurowalnych funkcji. W szczególności Internet Explorer, który wyszedł zwycięsko z bitwy, zamienił się w ogromny kompleks oprogramowania, który pozwala dostosować program do indywidualnych wymagań najbardziej stronniczego użytkownika. W tym artykule przyjrzymy się większości ustawień dostępnych w szóstej wersji przeglądarki Internet Explorer. Ustawienia te umożliwiają zmianę interfejsu programu, dodanie niezbędnych paneli i przycisków oraz zmianę parametrów wyświetlania żądanych stron. W artykule omówiono sposób konfiguracji różnych trybów przeglądania, m.in. wyłączenie grafiki, zmianę rozmiaru czcionki, zmianę koloru i kodowania tekstu przeglądanych stron. Z tego artykułu dowiesz się również, jak skonfigurować niezbędny tryb prywatności i bezpieczeństwa, jak obsługiwać certyfikaty, jak wybrać rozmiar folderu do przechowywania tymczasowych plików internetowych, określić połączenie z konkretnym serwerem proxy i wiele więcej.

Dostosowywanie paska narzędzi

Przede wszystkim przejdźmy do rzeczy Pogląd menu sterujące, które zapewnia dostęp do najczęściej używanych ustawień.

W menu Pogląd możesz dodawać i usuwać panele według własnego uznania (rys. 1).

Aby dodać lub usunąć przyciski na standardowych paskach narzędzi, zmienić ich rozmiar i układ, uruchom polecenie Paski narzędzi à Ustawienie, W rezultacie pojawi się panel (ryc. 2), w którym możesz zmienić ikony.

W menu Pogląd możesz także dostosować różne panele przeglądarki: Szukaj, Ulubione itp. (ryc. 3).

Zazwyczaj twórcy witryn sieci Web określają rozmiar i styl czcionek na stronie. Jednak te ustawienia mogą nie być dla Ciebie optymalne. Tryb wyświetlania tekstu możesz ustawić w ustawieniach swojej przeglądarki. Aby to zrobić w menu Pogląd wskaż kursorem myszy Rozmiar czcionki i wybierz żądany rozmiar (ryc. 4).

Prawdopodobnie spotkałeś się z sytuacją, w której zamiast tekstu strony przeglądarka generuje zestaw nieczytelnych ciągów znaków. W takim przypadku powinieneś sprawdzić, czy Twoja przeglądarka wybrała prawidłowe kodowanie dla tej strony. Kodowanie cyrylicy (KOI8-R) i cyrylicy (Windows) jest często mylone.

Większość stron internetowych zawiera informacje umożliwiające przeglądarce ustawienie odpowiedniego kodowania języka.

Jeżeli na stronie internetowej nie ma takiej informacji, a w przeglądarce Internet Explorer jest skonfigurowana funkcja automatycznego wyboru, to kodowanie zostanie wybrane automatycznie.

Aby włączyć funkcję automatycznego wyboru kodowania należy wejść do menu Pogląd Przeglądarka Internet Explorer (rys. 5) zaznacz to pole Automatyczny wybór.

Jeśli automatyczny wybór nie określi prawidłowego kodowania języka, ale wiesz, jakie kodowanie jest potrzebne w konkretnym przypadku, możesz wybrać je ręcznie za pomocą polecenia Dodatkowo.

Zakładka Ogólne

w zakładce Są pospolite(Rys. 6) możesz zdefiniować tzw. „stronę główną”, czyli stronę, od której zaczniesz przeglądać zasoby sieciowe.

Tymczasowe pliki internetowe

Jak wiadomo, aby przyspieszyć przeglądanie odwiedzonych już stron, są one zapisywane na dysku twardym Twojego komputera i przechowywane przez określony czas w folderze Temporary Internet Files. Taki układ przechowywania przyspiesza wyświetlanie często odwiedzanych stron internetowych, ponieważ przeglądarka może otwierać je z dysku twardego, zamiast pobierać je z Internetu.

Aby sprawdzić, jakie zasoby są dostępne bezpośrednio z Twojego komputera, otwórz folder Ulubione, uruchom polecenie Plik Pracuj w trybie offline i zwróć uwagę na swój panel Ulubione. Nazwy witryn niedostępnych w trybie offline zostaną wyszarzone, a te, których informacje są przechowywane na dysku twardym, zostaną podświetlone na czarno (rysunek 7).

Oczywiście im więcej miejsca na komputerze udostępnisz na strony w pamięci podręcznej, tym większe jest prawdopodobieństwo, że nowo żądane informacje zostaną zapisane na Twoim dysku. Aby zwiększyć pamięć podręczną Internetu, przejdź do zakładki Są pospolite do sekcji Tymczasowe pliki internetowe i wybierz Opcje, w wyniku czego pojawi się panel o tej samej nazwie (ryc. 8), w którym możesz skonfigurować maksymalny dopuszczalny rozmiar folderu do przechowywania tymczasowych plików internetowych.

Zwiększenie miejsca przeznaczonego na folder plików tymczasowych może zwiększyć prawdopodobieństwo znalezienia wcześniej przeglądanych stron internetowych w pamięci podręcznej komputera, ale w oczywisty sposób zmniejszy ilość dostępnego miejsca na dysku.

Na kolejnym ekranie kreatora (rys. 10) możesz ustawić tryb, w jakim subskrypcja będzie odbywać się także na tych stronach, do których będą linkować strony bazowe. Ponadto możesz ustawić głębokość linków.

Następnie zostaniesz poproszony o wybranie sposobu synchronizacji strony (rys. 11). Istnieją dwie możliwości: użycie polecenia „synchronizuj” lub użycie nowego harmonogramu.

Jeżeli wybierzesz tryb „nowy harmonogram”, Kreator poprosi o określenie częstotliwości synchronizacji i określenie godziny synchronizacji (np. codziennie o 23:00).

Karta Prywatność

Internet Explorer chroni prywatność użytkowników i bezpieczeństwo danych osobowych.

Funkcje prywatności przeglądarki Internet Explorer obejmują:

- ustawienia bezpieczeństwa określające sposób przetwarzania plików cookies;

- Alerty dotyczące prywatności informują Cię, że otwierana witryna internetowa nie jest zgodna z Twoimi ustawieniami prywatności.

- możliwość przeglądania polityki prywatności serwisu P3P (format ochrony danych osobowych użytkowników - Projekt Platform for Privacy Preferences Project, P3P.

Ze względu na obsługę RZR, serwery zbierające informacje o odwiedzających (głównie sklepy internetowe) i ignorujące ten format mogą zostać zablokowane.

Do kategorii informacji poufnych chronionych przez P3P zaliczają się dane osobowe użytkownika: jego prawdziwe imię i nazwisko, adres e-mail itp. Do informacji chronionych zaliczają się także informacje o odwiedzanych zasobach Internetu, zapisane w plikach cookies.

Aby zapewnić zgodność z protokołem P3P, zasób sieciowy musi opisać swoją politykę prywatności, czyli określić, jakie informacje o użytkownikach rejestruje, w jaki sposób je przechowuje i jakie pliki cookie tworzy. Opis ten jest sformalizowany zgodnie ze specyfikacją P3P i umieszczony w katalogu głównym witryny. Internet Explorer odczytuje ten plik i uzyskuje niezbędne informacje.

Głównymi kanałami wycieku poufnych informacji są witryny stron trzecich (nazywane są również witrynami stron trzecich), to znaczy witryny, do których użytkownik uzyskuje dostęp równolegle z przeglądaną witryną. Witryna strony trzeciej to dowolna witryna internetowa, która nie pojawia się w oknie przeglądarki. Przeglądana witryna internetowa może zawierać treści z witryn internetowych osób trzecich, które z kolei mogą wykorzystywać pliki cookie.

Internet Explorer 6.0 ma domyślny poziom ochrony, który blokuje pliki cookie z witryn stron trzecich, które:

- są niezgodne z P3P, tj. nie zadeklarowały swojej polityki prywatności;

- żądać danych osobowych bez wyraźnej zgody użytkownika;

- żądać danych osobowych bez wyraźnej zgody użytkownika.

Aby zmienić ustawienia prywatności, w zakładce Poufność przesuń suwak w górę, aby zwiększyć poziom ochrony i w dół, aby ustawić niższy poziom ochrony (rys. 14). Opis możliwych do dostosowania trybów znajduje się w tabeli.

Pamiętaj, że zmiana ustawień prywatności nie ma wpływu na pliki cookies już zapisane na Twoim komputerze.

Kliknięcie przycisku Dodatkowo na panelu (rys. 14) zostaniesz przekierowany do panelu, w którym możesz zdefiniować dodatkowe ustawienia prywatności: zastąpić automatyczne przetwarzanie plików cookies oraz określić tryb akceptowania plików cookies własnych i zewnętrznych (rys. 15).

Zakładka Bezpieczeństwo

Internet Explorer dzieli Internet na strefy o różnych poziomach bezpieczeństwa, co pozwala na przypisanie wymaganego poziomu ochrony do każdej witryny internetowej.

Lokalny intranet (strefa lokalna)

Zazwyczaj ta strefa zawiera wszystkie adresy, do których dostęp nie wymaga serwera proxy. Domyślny poziom zabezpieczeń strefy Lokalny intranet jest ustawiony na Średni. Dzięki temu program Internet Explorer będzie zezwalał na przechowywanie plików cookie z witryn sieci Web w tej strefie na komputerze użytkownika i odczytywanie przez witryny sieci Web, które je utworzyły.

Ustawienia prywatności przeglądarki Internet Explorer pozwalają kontrolować sposób obsługi plików cookie dla wszystkich witryn sieci Web lub dla każdej witryny sieci Web indywidualnie.

Zaufane węzły

Strefa Zaufane witryny ma domyślnie niski poziom zabezpieczeń. Internet Explorer zezwala na przechowywanie plików cookie z witryn sieci Web w tej strefie na komputerze użytkownika i odczytywanie przez witryny sieci Web, które je utworzyły.

Węzły ograniczone

Ta strefa jest domyślnie ustawiona na Wysoki poziom bezpieczeństwa. Internet Explorer zablokuje wszystkie pliki cookie z witryn sieci Web w tej strefie.

Zakładka Spis treści

Ograniczenie dostępu

Jeśli korzystasz z komputera w domu i obawiasz się, że Twoje dzieci mogą przeglądać strony, do których chciałbyś ograniczyć dostęp, możesz skorzystać z ustawień znajdujących się w zakładce Treść na panelu opcje internetowe(ryc. 19).

Możesz ograniczyć dostęp do grup tematycznych serwisów lub ustawić całkowity zakaz dostępu do konkretnych serwisów.

Dość trudno jest chronić dziecko przed odwiedzaniem wszystkich witryn o określonej tematyce, ale jeśli masz informacje o konkretnych witrynach, do których chcesz zablokować dostęp, jest to oczywiście znacznie łatwiejsze. Na przykład w zakładce Dozwolone węzły możesz określić listę witryn, których przeglądanie jest zabronione (ryc. 20).

Problem uwierzytelniania

Uwierzytelnianie jest podstawą bezpiecznej komunikacji. Użytkownicy muszą być w stanie udowodnić, że są tym, za kogo się podają, mając jednocześnie pewność, że ich korespondenci z kolei nie podszywają się pod kogoś innego. Jest to trudniejsze do zrobienia w Internecie niż w prawdziwym życiu, przede wszystkim dlatego, że z reguły nie możemy osobiście spotkać się z partnerem świadczącym tę czy inną usługę sieciową. Jednak nawet gdy zobaczysz swojego partnera, problem identyfikacji nie znika – dlatego istnieją paszporty, prawa jazdy itp. Aby uwierzytelniać partnerów w Internecie, musisz posiadać odpowiednie certyfikaty. Zanim porozmawiamy o ustawieniach, przypomnijmy sobie cel certyfikatów.

Certyfikaty

Certyfikat to dokument potwierdzający tożsamość właściciela lub bezpieczeństwo witryny internetowej. Jest to zbiór danych pozwalający na identyfikację korespondenta. Certyfikaty pomagają chronić Twoją tożsamość w Internecie i chronić komputer przed niebezpiecznym oprogramowaniem.

Organizacja posiadająca wysoki status zaufania może wystawiać certyfikaty umożliwiające powiązanie klucza publicznego z tożsamością jego właściciela. Taka organizacja nazywana jest urzędem certyfikacji (CA) lub urzędem certyfikacji.

Internet Explorer używa dwóch typów certyfikatów: certyfikatów osobistych i certyfikatów witryn sieci Web.

Certyfikat osobisty służy do weryfikacji tożsamości użytkownika uzyskującego dostęp do witryny internetowej wymagającej certyfikatu. Certyfikat witryny internetowej potwierdza jej autentyczność klientom, którzy zwracają się do niej o obsługę.

Certyfikat potwierdzający „tożsamość” witryny internetowej jest potrzebny na przykład podczas przesyłania poufnych informacji do witryny sieci Web lub podczas pobierania oprogramowania z witryny sieci Web.

Podstawą uwierzytelnienia jest szyfrowanie kluczem publicznym. Certyfikat dopasowuje identyfikator do klucza publicznego. Odpowiedni klucz prywatny jest znany tylko właścicielowi certyfikatu, który wykorzystuje go do cyfrowego podpisywania lub deszyfrowania danych zaszyfrowanych odpowiednim kluczem publicznym.

Podpis cyfrowy określony w certyfikacie jest elektroniczną identyfikacją użytkownika, która informuje odbiorcę, że informacja ta rzeczywiście pochodzi od określonego korespondenta i nie została zmieniona na etapie dostawy. Gdy użytkownik uzyska dostęp do bezpiecznej witryny internetowej, ta ostatnia automatycznie wyśle użytkownikowi swój certyfikat. W rezultacie użytkownik otrzyma powiadomienie, że połączenie jest bezpieczne, a przesyłane przez niego dane nie będą udostępniane osobom trzecim (rys. 21), a w przypadku zażądania od przeglądarki IE bardziej szczegółowych informacji wyjaśni, na czym polega tryb odwiedzania bezpiecznego węzła (rys. 22) .

Aby móc samodzielnie wysyłać zaszyfrowane lub podpisane cyfrowo wiadomości, użytkownik musi uzyskać certyfikat osobisty i skonfigurować przeglądarkę Internet Explorer do pracy z nim.

Weryfikacja certyfikatu strony internetowej podczas pobierania oprogramowania

Może zaistnieć kilka sytuacji, w których ważne jest, abyś wiedział, że serwer, z którym będziesz wymieniać dane, należy dokładnie do tej firmy, do której należy. Weźmy typowy przykład – kupowanie lub pobieranie bezpłatnego oprogramowania z Internetu.

Kupując oprogramowanie w pudełku w sklepie stacjonarnym (nieelektronicznym), otrzymujesz zapieczętowane pudełko z produktem, dzięki czemu możesz sprawdzić, czy opakowanie zostało naruszone i, w większości przypadków, nie masz wątpliwości, kto stworzył oprogramowanie. Inaczej wygląda sprawa, gdy pobierasz produkt z Internetu. W takim przypadku nie wiesz, czy dostawca tego oprogramowania jest dokładnie tym, za kogo się podaje i czy pobrane oprogramowanie nie zawiera wirusów, jest kompletne, niezawodne itp.

Problem ten można rozwiązać poprzez wprowadzenie kodu uwierzytelniającego (Authenticode) do dystrybuowanego produktu. Technologia ta daje twórcom oprogramowania możliwość, dzięki zastosowaniu podpisu cyfrowego, umieszczania informacji o deweloperze w programach rozproszonych. Gdy użytkownicy pobierają oprogramowanie podpisane kodem uwierzytelniającym i zweryfikowane przez urząd certyfikacji, mogą mieć pewność, że otrzymują oprogramowanie od firmy, która je podpisała i że nie zostało ono zmienione od czasu podpisania.

Taki system jest podstawą ochrony praw konsumentów, np. na wypadek wirusów w kodzie. W oparciu o uwierzytelnianie kodu użytkownicy mogą bezpiecznie otrzymywać podpisane kontrolki ActiveX, podpisane aplety Java i inne aplikacje.

Twórcy oprogramowania są również zainteresowani uwierzytelnianiem produktu rozpowszechnianego w Internecie, ponieważ utrudnia to podrabianie ich oprogramowania.

Każda firma chcąca dystrybuować oprogramowanie lub treści przez Internet potrzebuje takiego systemu.

Programy klienckie firmy Microsoft, takie jak Internet Explorer, Exchange, Outlook, Outlook Express, są dostarczane z systemami bezpieczeństwa, które zawierają już system uwierzytelniania kodu programu pobranego przez Internet. Jest to konieczne przede wszystkim dlatego, że powyższe systemy są przeznaczone do uzupełniania z Internetu. W modelu komponentowym elementy takie jak aplety ActiveX lub Java można pobrać na komputer podczas przeglądania witryny sieci Web. Kiedy użytkownik uzyskuje dostęp do strony internetowej, która wymaga animacji lub dźwięku do odtworzenia, kod jest często pobierany na komputer kliencki w celu zaimplementowania wymaganej funkcjonalności. W takim przypadku użytkownik ryzykuje pobraniem wirusa lub innego niebezpiecznego kodu. W celu ochrony użytkownika istnieje system podpisanych wniosków.

Jeśli użytkownik powyższych aplikacji klienckich napotka komponent dystrybuowany bez sygnatury, nastąpi co następuje:

- jeżeli system bezpieczeństwa aplikacji ustawiony jest na tryb „High Security”, aplikacja kliencka odmówi pobrania kodu;

- jeżeli system bezpieczeństwa aplikacji jest skonfigurowany w trybie „Średni poziom bezpieczeństwa”, aplikacja kliencka wyświetli ostrzeżenie (rys. 23);

- jeśli natomiast użytkownik napotka podpisany aplet, program kliencki wyda inny komunikat (ryc. 24).

Użytkownik otrzymawszy potwierdzenie autentyczności pobranego oprogramowania, rozumie, że po pierwsze, oprogramowanie, które zamierza pobrać tak naprawdę należy do wydawcy, a po drugie, wie, że uwierzytelnianie zapewnia takie a takie centrum i wie gdzie uzyskać dodatkowe informacje w celu uwierzytelnienia zamówienia. W tej sesji użytkownicy mogą zaufać dalszej procedurze pobierania. Użytkownicy mogą także wybrać opcję „Zawsze ufaj procesowi pobierania od tego wydawcy”, aby przyspieszyć proces weryfikacji w przyszłości.

Użytkownicy zawsze mogą uzyskać dodatkowe informacje na temat certyfikatu (rys. 25).

Instalowanie certyfikatów wydawcy

Wydawcy certyfikatów tworzą dla siebie specjalne, tzw. root, certyfikaty, które potwierdzają autentyczność ich kluczy prywatnych. Każdy konkretny typ certyfikatu ma swój własny certyfikat główny: jeden dla certyfikatów poczty elektronicznej, drugi dla pełnych certyfikatów osobistych i trzeci dla serwerów. Przeglądarki są zwykle wydawane z zestawem takich certyfikatów.

Jeśli podczas przeglądania Internetu natkniesz się na serwer z certyfikatem wystawionym przez nieznanego wystawcę, zostaniesz poproszony o zaakceptowanie tego certyfikatu, a jeśli zawiera on certyfikat główny od tego samego wystawcy, otrzymasz możliwość jego zainstalowania certyfikat i przypisz akcje do serwerów z certyfikatami uzyskanymi od tego wydawcy.

Korzystanie z certyfikatów cyfrowych może zapewnić bezpieczeństwo transakcji online, łącząc tożsamość właściciela certyfikatu z parą kluczy (publiczny i prywatny).

Uzyskanie certyfikatu osobistego

Do tej pory mówiliśmy o potrzebie potwierdzania przez serwery swojej autentyczności. Jednak w niektórych przypadkach serwery wymagają potwierdzenia tożsamości klienta. Dlatego teraz porozmawiamy o certyfikatach osobistych. Istnieje kilka kategorii wiarygodności certyfikatów wydawanych przez niezależne urzędy certyfikacji.

Certyfikaty osobiste służą do weryfikacji tożsamości użytkownika, zgodnie z wymaganiami niektórych witryn świadczących określoną usługę. Certyfikaty wydawane są przez tych samych wystawców certyfikatów, czyli stronę trzecią, której ufa zarówno użytkownik, jak i operator usługi.

Aby uzyskać certyfikat, należy zarejestrować się u wybranego wystawcy certyfikatu.

Zazwyczaj, aby uzyskać certyfikat, należy dostarczyć wystawcy certyfikatu pocztą, a czasami osobiście, określone dokumenty, a następnie zapłacić za certyfikat.

Procedura uzyskania certyfikatu jest następująca: łączysz się z serwerem WWW wystawcy certyfikatu, uzupełniasz dane wymagane do uzyskania konkretnego certyfikatu i wybierasz długość klucza prywatnego (najlepiej co najmniej 1024 bity). Przed przesłaniem formularza Twoja przeglądarka wygeneruje parę kluczy – publiczny (publiczny) i prywatny (zamknięty) – i wprowadzi je do bazy danych chronionej hasłem. Klucz prywatny jest znany tylko Tobie – nie powinien być znany nikomu innemu, w tym także urzędowi certyfikacji. Zamiast tego klucz publiczny jest wysyłany wraz z innymi wprowadzonymi danymi do urzędu certyfikacji w celu umieszczenia go w certyfikacie. Za pomocą klucza publicznego nie jest możliwe określenie jego pary kluczy prywatnych.

Po wydaniu certyfikatu urząd certyfikacji zazwyczaj wysyła Ci certyfikat lub podaje adres URL, z którego możesz go pobrać. Po pobraniu certyfikatu od wystawcy certyfikatu przeglądarka automatycznie rozpoczyna procedurę instalacji.

Instalowanie i usuwanie certyfikatów

Internet Explorer posiada menedżera certyfikatów - Menedżer certyfikatów Internet Explorer (rys. 26).

Umożliwia instalowanie i usuwanie certyfikatów klienta oraz certyfikatów urzędów certyfikacji, czyli, jak się je nazywa, CA (od English Center Authority). Wiele urzędów certyfikacji ma już preinstalowane certyfikaty główne w przeglądarce Internet Explorer. Możesz wybrać dowolny z tych wstępnie zainstalowanych certyfikatów, aby zweryfikować autentyczność kodu, autentyczność czasu oznaczonego na dokumentach, zabezpieczonej poczcie itp. Aby zainstalować lub usunąć certyfikaty przejdź do zakładki Treść. Wybierz przedmiot Certyfikaty, a następnie odpowiednią kartę. Dostępne są następujące zakładki: Osobiste, Inni użytkownicy, Pośrednie urzędy certyfikacji, Zaufane główne urzędy certyfikacji itp.

Certyfikaty w kategorii Osobisty mają odpowiednie klucze prywatne. Informacje podpisane certyfikatami osobistymi identyfikowane są poprzez klucz prywatny użytkownika. Domyślnie Internet Explorer umieszcza w tej kategorii wszystkie certyfikaty identyfikujące użytkownika (przy użyciu klucza prywatnego). Osobisty.

W zakładce Zaufane główne urzędy certyfikacji Zwykle certyfikaty główne są już preinstalowane, dzięki czemu można je przeglądać i uzyskać wszelkie informacje na ich temat: kto je wystawił, okres ich ważności itp. (ryc. 27).

Klikając na jeden z certyfikatów, można uzyskać dodatkowe informacje na jego temat, w tym skład i ścieżkę certyfikacji (ryc. 28).

Konfigurowanie serwera proxy w przeglądarce Internet Explorer

Jak wiadomo, nowoczesne przeglądarki, takie jak Internet Explorer i Netscape Navigator, mają ustawienia wewnętrznej pamięci podręcznej, które pozwalają określić ilość miejsca na dysku komputera, która będzie używana do buforowania dokumentów, które już przeglądałeś. Przeglądarka okresowo aktualizuje dokumenty w pamięci podręcznej, aby zachować ich świeżość. Jednak rozmiar pamięci podręcznej na komputerze PC jest zwykle niewielki, ponieważ użytkownicy komputerów rzadko przydzielają więcej niż gigabajt miejsca na dysku na buforowanie, więc objętość przechowywanych dokumentów jest niewielka. Trudno jest przydzielić dużą ilość pamięci na komputerze lokalnym, ale można tego dokonać na serwerze proxy dostawcy – komputerze, na którym działa specjalny program buforujący dane żądane przez wszystkich klientów danego dostawcy. Duzi dostawcy mogą przydzielać swoim klientom dziesiątki, a nawet setki gigabajtów. Niektórzy użytkownicy obawiają się jednak, że korzystając z dokumentów buforowanych z serwera proxy, otrzymają nieaktualne dokumenty, ale istnieje technologia, która pozwala tego uniknąć.

Istnieje wiele kryteriów, według których podejmowana jest decyzja o buforowaniu na serwerze proxy. Na przykład, jeśli obiekt jest oznaczony jako wrażliwy, nie zostanie zapisany w pamięci podręcznej. Podobnie istnieją kryteria, według których podejmowana jest decyzja o możliwości wysłania dokumentu z pamięci podręcznej na żądanie klienta. Na przykład, jeśli dokument utracił ważność, serwer nie wyśle go do klienta, ale poprosi o nowy dokument. W ten sposób natychmiast dostarczane są świeże dokumenty (nie przeterminowane), a jeśli serwer proxy ma wątpliwości, czy dokument jest świeży, może zapytać serwer WWW, czy dokument został zmodyfikowany. Może się zdarzyć, że dokument, który wygasł, faktycznie nie jest nieaktualny, ponieważ nie został zaktualizowany, w takim przypadku serwer WWW odpowie serwerowi proxy, że dokument jeszcze się nie „pogorszył” i można go udostępnić na żądanie klienta. Innymi słowy, istnieją wszelkie powody, aby korzystać z serwera proxy.

Aby skonfigurować połączenie poprzez serwer proxy przejdź do zakładki Znajomości na panelu opcje internetowe(ryc. 32) i zamiast elementu Nigdy nie używaj(którą prawdopodobnie skonfigurowałeś, jeśli nie korzystałeś z serwera proxy) wybierz Zawsze używaj połączenia domyślnego.

Następnie zapoznaj się z pkt Ustawienia, co doprowadzi do pojawienia się panelu pokazanego na ryc. 32.

Sprawdź pudełko Do tego połączenia użyj serwera proxy i wprowadź adres serwera proxy oraz port – adresy te należy uzyskać od swojego dostawcy. Korzystam z usług firmy Zenon i w moim przypadku jest to proxy.aha.ru. Następnie przejdź do Dodatkowo(ryc. 33) i wskazać Jeden serwer proxy dla wszystkich protokołów.

Należy zauważyć, że praca przez serwer proxy nie zawsze jest optymalna. Najbardziej oczywistym przykładem jest to, że jeśli można uzyskać dostęp do określonego serwera internetowego szybciej niż do serwera proxy, wówczas nie ma sensu uzyskiwać dostępu za pośrednictwem serwera proxy. Lub, na przykład, jeśli debugujesz aplety Java na jakimś serwerze i musisz stale monitorować poprawność działania oprogramowania, to oczywiście nie będziesz zadowolony z załadowania poprzedniej wersji apletu. Na panelu pokazanym na rys. 33 Dodatkowo, Odtwórz wideo, powodując szybsze ładowanie stron.

Po wyłączeniu wyświetlania obrazków i załadowaniu strony, zostanie ona wyświetlona w formie „okrojonej”, jak pokazano na rys. 37. Zamiast obrazków będą ikony. Klikając tę ikonę prawym przyciskiem myszy, możesz wywołać menu kontekstowe i wyświetlić żądany obraz.

ComputerPress 11"2002

W tym artykule nie będę omawiał wszystkich 25 przeglądarek (dziś jest to liczba, która może współpracować z systemem operacyjnym Windows), ale opowiem o tych najpopularniejszych. Wielu użytkowników błędnie uważa, że wybór przeglądarki jest prostym zadaniem i że wszystkie są takie same, że wyświetlają się tak samo na wszystkich stronach serwisu. Oprócz tak oczywistych różnic, jak wygląd interfejsu użytkownika i systemu zarządzania programem, istnieją również ukryte różnice w bezpieczeństwie, szybkości ładowania i wyświetlania stron oraz obecności dodatkowych funkcji pomocniczych. Jeśli weźmiemy pod uwagę całość wymienionych czynników, różnice mogą być poważne.

„Dostosuj przeglądarkę Google Chrome”

Po drodze pojawiają się także ustawienia przeglądarki „Internet Mail.ru”, „Comodo Dragon”, „Yandex”, „Nichrome”. Wszystkie te przeglądarki działają na silniku Chromium. Ustawienia i interfejsy tych przeglądarek prawie się nie różnią.

Kliknij przycisk „Ustawienia i sterowanie” (klucz w prawym górnym rogu).

Widzimy menu kontekstowe, za pomocą którego możesz przeglądać historię, pliki do pobrania itp., Ale dzisiaj skupimy się na ustawieniach. Kliknij wiersz „Ustawienia”.

W otwartym oknie ustawień wybierz „Podstawowe”.

Teraz w zakładce, która się otworzy, zobaczymy, o co jesteśmy proszeni - jaką stronę zobaczymy po uruchomieniu przeglądarki. Zaznaczyłem pole wyboru „Strona główna”.

W wierszu okna, które zostanie otwarte, wprowadź stronę, którą chcemy zobaczyć po uruchomieniu przeglądarki - google, mail.ru, yandex.ru, webalta itp. Jeśli zaznaczysz kropkę „Strona szybkiego dostępu”, to kiedy otworzysz przeglądarkę zostaniesz przeniesiony na stronę, na której zostaną wyświetlone najczęściej odwiedzane przez Ciebie strony.

Klikając wiersz „Zarządzaj wyszukiwarkami” możemy wybrać z listy proponowanych wyszukiwanie, które jest dla nas odpowiednie. Jeśli zdecydujesz się ustawić Google Chrome jako domyślną przeglądarkę, kliknij przycisk „Ustaw Google Chrome jako domyślną przeglądarkę”.

Klikając przycisk „Proponuj zapisanie hasła”, przeglądarka wyświetli monit o zapisanie hasła podczas wypełniania pola hasła na stronach; po ponownym wejściu na tę witrynę przeglądarka sama uzupełni hasło.

W dodatkowych ustawieniach możesz skonfigurować sprawdzanie pisowni i tłumaczenie stron. Możesz także określić ścieżkę do zapisywania pobranych plików - albo domyślnie, albo w utworzonym przez Ciebie folderze, albo na pulpicie itp. Na pewno zainstaluj GoogleChrome Wcześniej korzystałeś z innej przeglądarki, w której miałeś zakładki lub ulubione. Możesz zaimportować zakładki i ustawienia z innej przeglądarki do Google Chrome, klikając odpowiedni przycisk w Ustawieniach.

„Dostosuj przeglądarkę Internet Explorer (co najmniej IE 9, co najmniej IE 10)”

Kliknij przycisk „Ustawienia” (koło zębate w prawym górnym rogu).

Kliknij wiersz „Opcje internetowe” w IE 9 lub „Opcje przeglądarki” w IE 10.

Widzimy okno „Właściwości”, które się otworzy, w zakładce „Ogólne” możesz wpisać adres strony (stron), którą chcesz wyznaczyć jako stronę główną.

W zakładce „Bezpieczeństwo” konfigurujemy poziom bezpieczeństwa, jaki będzie stosowany podczas odwiedzania stron – „Średni”, „Powyżej średniej”, „Wysoki”. Nie ustawiaj go na wysoki poziom, w przeciwnym razie wszystko będzie blokować, ustaw go na „Powyżej średniej”.

Gdy przeglądarka Internet Explorer jest uruchomiona, możesz utworzyć skrót do wybranej witryny i umieścić ją na pulpicie systemu Windows. Aby to zrobić, kliknij prawym przyciskiem myszy stronę witryny i wybierz zakładkę „Utwórz skrót”.

Na karcie prywatności możesz także skonfigurować ustawienia, które Ci odpowiadają, ustawiając suwak w żądanej pozycji. Następnie „Zastosuj”, „OK”.

Na karcie Programy możesz ustawić IE jako domyślną przeglądarkę. Zainstaluj dodatki. Przypisz programy do pracy z pocztą e-mail.

Przechodząc do zakładki „Zarządzaj dodatkami” możesz włączyć lub wyłączyć wtyczki i paski narzędzi uruchamiane wraz z przeglądarką. Im bardziej włączone, tym dłużej przeglądarka się uruchamia. Dlatego zostaw tylko to, czego potrzebujesz.

W wierszu poleceń, w zakładce „Bezpieczeństwo”, możesz włączyć filtr „SmartSreen”, aby bezpiecznie otwierać strony internetowe. Możesz włączyć ochronę przed śledzeniem i wyczyścić historię przeglądarki.

Klikając prawym przyciskiem myszy puste miejsce na samej górze przeglądarki, możesz włączyć lub wyłączyć potrzebne dodatki. Żartowałem z Webaltą! Któregoś dnia złapałem to na komputerze za pomocą jednego programu. Wyczyściłem to wszędzie, przeczytaj, jak usunąć paski narzędzi w tym artykule. Nawet nie wiedziałem, że go mam, dopóki nie zacząłem robić „zrzutów ekranu” do artykułu.

Za pomocą myszy możesz przeciągnąć dowolne witryny i wyszukiwarki z „Ulubionych” do „Panelu Ulubione”. Wyciągnąłem wyszukiwarki, z których korzystam najczęściej.

Klikając na trójkąt w pasku adresu, zobaczysz adresy ostatnio odwiedzanych stron, magazynu i ulubionych. Możesz tam przejść natychmiast, klikając żądaną linię.

Używam Mozilla Firefox 19 i IE 10. Podczas uruchamiania Firefox ładuje się znacznie dłużej niż IE, ale po załadowaniu działa niezawodnie, zawiesza się bardzo rzadko, podczas gdy IE ma awarie. Uwielbiam Firefoksa za ogromną liczbę dodatków i rozszerzeń; żadna inna przeglądarka nie ma ich tak wiele. Ustawienia są bardzo proste. Moi przyjaciele, jeśli używasz systemu operacyjnego Windows, nie polecam ustawiać żadnej domyślnej przeglądarki innej niż Internet Explorer. A tym bardziej, nie daj Boże, usunąć go. Napisałem to dla tych, którzy chcą korzystać ze wszystkich funkcji komputera. Zbyt wiele elementów systemu Windows jest powiązanych z IE, możesz go nie używać, ale nie waż się go eliminować! Ustawienia IE 10 są proste, prawie nie różnią się od IE 9. Teraz oprócz Win 7 mam na komputerze także Win 8, IE 10 został natychmiast zintegrowany z Windows 8.

„Dostosuj przeglądarkę Mozilla Firefox”

Mozilla Firefox 15, 16, (17 nie zapomniałem, ale nie widziałem wersji rosyjskiej), 18, 19 są kilka razy szybsze niż poprzednie wersje. Dzięki szybszemu uruchamianiu, skróconemu czasowi ładowania strony, lepszej wydajności aplikacji internetowych i włączeniu sprzętowej akceleracji grafiki, Firefox jest optymalny do pracy ze złożonymi, interaktywnymi stronami internetowymi.

Aby otworzyć ustawienia, kliknij ten trójkąt.

Stronę główną można łatwo dostosować, a w tym samym oknie można określić ścieżkę do zapisania plików. Uważam, że wygodne jest pobranie na komputer.

Zawsze możesz sprawdzić prędkość pobierania plików.

Firefox Sync: Uzyskaj dostęp do swojej historii, zakładek, otwartych kart, haseł, inteligentnego paska adresu i danych formularzy z wielu komputerów. Elastyczność w dostosowywaniu. Na szczególną uwagę w przeglądarce zasługuje koncepcja rozszerzeń i dodatków.

Istota pomysłu polega na tym, że sama przeglądarka w swojej „czystej formie” zapewnia tylko podstawy - pasek adresu, zakładki, menu programu. Nic specjalnego, nic zbędnego. Jeśli użytkownik jest z tego zadowolony, nie musi zawracać sobie głowy żadnymi dodatkami. Ale myślę, że będzie ci to odpowiadać tylko do momentu, gdy spróbujesz zainstalować pierwszy dodatek.

Nowy menedżer dodatków: wybieraj spośród ponad 200 000 dodatków, które pomogą Ci dostosować funkcje, funkcjonalność i wygląd Firefoksa. Mozilla Firefox to najbardziej rozszerzalna i konfigurowalna przeglądarka na świecie. Możesz dostosować paski narzędzi, zainstalować dodatkowe moduły rozszerzeń i motywy.

Podobnie jak teleskopowa wędka, Mozilla Firefox może przekształcić się z małej, kompaktowej przeglądarki w zaskakująco bogate w funkcje narzędzie do surfowania po Internecie. Możesz także dowiedzieć się więcej o możliwościach rozszerzeń Firefoksa, oglądając filmy. Prywatność i ochrona.

Prywatność i bezpieczeństwo w przeglądarce. Do Not Track: Firefox przewodzi ruchowi na rzecz wdrożenia uniwersalnego standardu Do Not Track, umożliwiającego użytkownikom informowanie witryn, że nie chcą, aby witryny śledziły ich zachowanie i wykorzystywały je do wyświetlania reklam. Firefox na pierwszym miejscu stawia prywatność, naprawiając błędy w niektórych standardach sieciowych, uniemożliwiając innym użytkownikom dostęp do historii Twojej przeglądarki.

HTTP Strict Transport Security (HSTS): automatycznie ustanawia bezpieczne połączenie, aby zapobiec atakom typu „man-in-the-middle” i przechwyceniu wrażliwych danych podczas procesu logowania. Polityka ochrony treści (CSP): zapobiega atakom typu cross-site scripting, umożliwiając witrynom informowanie przeglądarki, jaka treść jest legalna.

Dzięki przeglądarce Firefox jesteś wolny od różnych programów szpiegujących i kontrolek ActiveX. Możesz samodzielnie kontrolować swoją prywatność i elastycznie zarządzać swoimi danymi osobowymi. Przeglądarka umożliwia błyskawiczne usunięcie śladów Twojej obecności w Internecie. Silnik JavaScript przyspiesza ładowanie strony i poprawia wydajność gier i aplikacji internetowych.

Firefox oferuje akcelerację sprzętową, wideo w wysokiej rozdzielczości (WebM), grafikę 3D, przechowywanie w trybie offline, profesjonalną typografię, interfejs API audio Mozilli, który pomaga tworzyć efekty wizualne z dźwięku i nie tylko. Firefox zawiera wbudowaną konsolę raportowania błędów sieciowych i konsolę programisty internetowego. Dodatkowe rozszerzenia, takie jak Firebug, ułatwiają tworzenie i debugowanie stron internetowych.

Firefox nadal działa, nawet jeśli wtyczki Adobe Flash, Apple QuickTime lub Microsoft Silverlight zawiodą. Jeśli jedna z tych wtyczek ulegnie awarii lub zawiesi się, nie będzie to miało wpływu na resztę Firefoksa. Po prostu odśwież stronę, aby ponownie załadować wtyczkę.

Dodawanie witryn do zakładek, dzięki gwiazdce w pasku adresu, jest teraz możliwe jednym kliknięciem. Zarządzanie magazynem i zakładkami jest ujednolicone i odbywa się w jednym oknie dialogowym. Wybieranie niezbędnych linków stało się wygodniejsze dzięki obecności specjalnych grup ostatnio dodanych zakładek i najczęściej odwiedzanych witryn. Inteligentna linia wprowadzania adresu Gdy tylko zaczniesz wprowadzać adres, natychmiast pojawi się okno zachęty, w którym wszystkie dopasowania zostaną pokazane pogrubioną czcionką.

Inteligentna linia wprowadzania adresu. Okno zawiera listę wcześniej odwiedzonych stron. Linia reaguje nie tylko na adresy witryn, ale także na ich tytuły, co znacznie upraszcza i przyspiesza wprowadzanie. Wyświetlają się one w oknie z historią wcześniej otwartych stron. Nawet jeśli nie pamiętasz dokładnego adresu, nazwa zasobu wskaże Ci właściwą drogę.

Automatyczne aktualizacje Nie musisz już ręcznie pobierać nowych wersji przeglądarek, gdy tylko staną się dostępne. System aktualizacji automatycznie pobiera małe poprawki o rozmiarze kilkuset kilobajtów, oszczędzając Twój czas. Zacząłem od korzystania z przeglądarki Mozilla Firefox 13, ale dziś korzystam już z przeglądarki Firefox 19, czyli samej aktualizacji do wersji 19.

Optymalny podstawowy skład Prosta, intuicyjna przeglądarka ma wszystko, czego możesz potrzebować w życiu codziennym. Zakładki, dziennik, tryb pełnoekranowy, skalowanie tekstu i wiele więcej - Mozilla Firefox ma to wszystko. Blokada wyskakujących okienek Nie będą Cię już denerwować wyskakujące okienka otwierające się podczas odwiedzania wielu witryn. Możesz niezależnie określić, które witryny mają zezwalać na otwieranie wyskakujących okienek, a które nie. Czytaj e-maile bez spamu Klient poczty e-mail Mozilla Thunderbird to świetny dodatek do przeglądarki Firefox. Dzięki MozBackup możesz wykonać kopię zapasową danych profilu Firefoksa lub przywrócić dane z kopii zapasowej profilu Firefoksa. Możesz zapisywać i przywracać dane takie jak ustawienia, zakładki, historia, rozszerzenia, hasła, pliki cookie, zapisane formularze, lista pobrań, certyfikaty i style.

Aplikacje. Oglądanie animacji Flash, uruchamianie apletów Java i wiele więcej jest możliwe dzięki wtyczkom do przeglądarki Mozilla Firefox. Wtyczki wyszukiwania z Mozilla.org Za pomocą wtyczek wyszukiwania możesz dodać wyszukiwanie popularnych witryn do przeglądarki Firefox. Wtyczki wyszukiwania w witrynie Mozilla Rosja Za pomocą wtyczek wyszukiwania możesz dodać do przeglądarki Firefox wyszukiwanie popularnych rosyjskich witryn. Słowniki z Mozilla.org Słowniki do sprawdzania pisowni w przeglądarce Firefox. Słowniki z serwisu Mozilla Rosja.

„Dostosuj przeglądarkę Opera”

Jeśli nie podobają Ci się domyślne ustawienia przeglądarki, to opiszę, jak skonfigurować Operę, ale tylko podstawy. W Operze mamy trzy opcje ustawień: Dostosuj (Ctrl+F12), Szybkie ustawienia (F12) i Wygląd (Shift+F12). Zapamiętaj te klucze. Ustawienia otwiera się poprzez kliknięcie czerwonego przycisku „Menu” w lewym górnym rogu, a następnie wybranie „Ustawienia – Ogólne”.

Zakładka Formularze ułatwi Ci wypełnienie niektórych informacji o sobie. Może to być wygodne, a mianowicie pozwala skrócić czas wypełniania typowych formularzy w niektórych witrynach.

W zakładce „Szukaj” możesz edytować listę używanych wyszukiwarek, którą przełączasz w prawym górnym rogu przeglądarki. Zdecyduj według własnego gustu, czego potrzebujesz, a czego nie.

W zakładce „Strony internetowe” nie trzeba wiele zmieniać. Chyba, że masz wolne łącze, to możesz włączyć tryb turbo i wyłączyć zdjęcia lub wyświetlać tylko te z pamięci podręcznej.

Przejdźmy do ustawień zaawansowanych. W podsekcji „Zakładki” dostosowujemy wszystko według własnych upodobań. Osobiście po prostu wyłączyłem szkice, które moim zdaniem były niepotrzebne.

W podsekcji „Powiadomienia” prawdopodobnie warto wyłączyć dźwięk, osobiście odznaczyłem pole „Pokaż powiadomienia aplikacji Opera Unite”, ponieważ nie korzystam z tej usługi.

W podsekcji „Nawigacja” ustaw przerysowywanie strony na „Ciągłe” i zaznacz opcję „Pokaż pełny adres internetowy w polu adresu”. Reszta, moim zdaniem, zależy od Twojego uznania.

Następna jest podsekcja „Historia”. Tutaj ważne jest określenie rozmiaru pamięci podręcznej, zarówno w pamięci, jak i na dysku. Konieczne jest szybkie wyświetlenie strony, którą już odwiedziliśmy (czyli bez ponownego ładowania jej z Internetu, za pomocą kopii zapisanej na dysku lub w pamięci). Im większa pamięć podręczna, tym więcej stron będzie przechowywać. Jeśli szybkie ładowanie już odwiedzonych witryn nie jest dla Ciebie ważne, możesz bezpiecznie ustawić zera dla obu parametrów (odpowiednio Pamięć podręczna i Pamięć podręczna dysku). Jeśli jest to dla Ciebie ważne, zalecam ustawienie maksymalnej dopuszczalnej wartości (400 Mb) zarówno tu, jak i tam (jeśli kończy się pamięć RAM, możesz polegać na pamięci podręcznej dysku, wyłączając pamięć podręczną RAM). Czas sprawdzania aktualizacji na serwerze ustawiam na „Co godzinę”, choć wartość ta mogła być ustawiona wyżej.

W podsekcji „Bezpieczeństwo” zaznacz pole „Włącz ochronę przed oszustwami i złośliwym oprogramowaniem”, a w zakładce „Protokoły bezpieczeństwa” zaznacz wszystkie dostępne pola.

W zakładce „Sieć” w pozycjach „Liczba połączeń z serwerem” i „Całkowita liczba połączeń” ustaw odpowiednio 32 i 128. Właściciele słabych łączy internetowych mogą być zmuszeni do powrotu do zalecanych ustawień (16 i 64).

Przydatne rozszerzenia dla przeglądarki Opera. Blokowanie reklam i skryptów. W Operze 11, podobnie jak w FF i Google Chrome, pojawiła się lista rozszerzeń, które można zainstalować, dając przeglądarce nowe możliwości. Dziś poruszę dwa rozszerzenia, których potrzebuje każdy (odpowiadają za bezpieczeństwo i komfort przebywania w Internecie) - NotScripts (analogicznie do Noscript dla Firefoksa) i Opera Adblock (analogicznie do Adblocks Plus).

NieSkrypty.

Zajmuje się zapobieganiem wykonywaniu skryptów na stronie, jeśli sam na to nie pozwoliłeś. Faktem jest, że JavaScript jest jednym ze źródeł najróżniejszych infekcji z Internetu, dlatego blokowanie i monitorowanie jego wykonywania jest jednym z kluczowych elementów bezpieczeństwa. Trochę więcej na ten temat na stronie wtyczki.

Wtyczkę możesz zainstalować wchodząc na stronę z nią i klikając przycisk „Zainstaluj”. Po instalacji w prawym górnym rogu pojawi się trójkąt wtyczki. Klikamy na to myszką i pojawia się mały komunikat, że musimy zrobić to i tamto, aby wtyczka działała. Teraz klikamy na to i widzimy stronę z ustawieniami, która otwiera się przed nami.

Oznacza to, że jeśli jesteś teraz na sonikelf.ru, to jeśli coś nie działa, zezwalasz na skrypt sonikelf.ru, a nie mail.ru. Potem uważnie się przyglądasz, czy to, czego potrzebujesz, zadziałało? Jeśli odpowiedź brzmi „tak” i wszystko działa zgodnie z oczekiwaniami, nie dotykaj niczego więcej. Jeśli nie, to uważnie przyglądasz się, jakie są inne skrypty i wybierasz z nich jeszcze jeden, zezwalając na to. I tak dalej, aż to, czego potrzebujesz, będzie w pełni funkcjonalne. Staraj się unikać zezwalania na skrypty noszące nazwy witryn inne niż ta. Googlecode, Yandex itp. to zazwyczaj bezpieczne skrypty.

Blok reklam.

Instaluje się go w ten sam sposób (przycisk Instaluj). Po instalacji przejdź do „Menu – Rozszerzenia – Zarządzaj rozszerzeniami” i w wierszu Adblock kliknij obraz koła zębatego i z rozwijanego menu wybierz „Ustawienia”.

W ustawieniach, w zakładce „Subskrypcje”, musimy zaznaczyć dwa „rosyjskie” pola wyboru na listach FanBoy i EasyList. W zakładce „Przycisk” zaznacz pole „Wyświetl przycisk w pasku adresu Opery”.

Umożliwi to wyświetlenie przycisku wtyczki w pobliżu paska adresu. Aby dostosować personalizację Opery, należy zacząć od projektu, to tam znajdują się niezbędne przyciski. Naciśnij Shift+F12, od razu przejdź do zakładki Paski narzędzi i na dole zaznacz pole Pokaż ukryte panele podczas konfiguracji. Teraz widzimy wszystkie panele na raz.

Postępujemy następująco: klikamy na żądany panel, a następnie w przesuwanych polach ustawiamy parametry (dół, góra, ukryj, pokaż, położenie ikony itp.) Następnie konfigurujemy nawigację - tutaj jest to znacznie prostsze: Przyciski panel, menu po lewej stronie - Przeglądarka. Weź dowolny przycisk i przeciągnij go do panelu sterowania. Najbardziej potrzebne przyciski to Wstecz, Dalej, Strona główna, Aktualizuj, Start, Utwórz, Hasła (jeśli to konieczne).

Możesz także skonfigurować Operę, naciskając Ctrl+F12. Tutaj możesz skonfigurować swoją stronę główną i zarządzać hasłami. Możesz także przeciągnąć formularz wyszukiwania dowolnego systemu na żądany panel. Tutaj inne parametry są dokładniej dostrojone: zarządzanie plikami cookie, skryptem Java, treścią, blokowaniem witryn (patrz kontrola rodzicielska), a nawet sterowaniem głosowym. Jak wyłączyć torrentowanie w Operze.

A może go nie wyłączysz? Nie używam teraz Opery, BitTorrent musiał zostać zainstalowany jako osobny program. Nie wiesz jak korzystać z Torrenta? Administrator tej strony powiedział mi w zaufaniu, że wkrótce opublikuje artykuł na temat ustawień Torrenta. Cóż, jeśli nie chcesz pobierać opery z torrenta? Instrukcja wyłączenia torrenta w Operze, chociaż... Wchodzimy do konfiguratora: w pasku adresu wpisujemy operę:config i wciskamy enter.

Domyślnie używany jest torrent w Operze. W parametrze Bit Torrent odznacz opcję Włącz i kliknij „Zapisz” poniżej. Teraz Opera 9 będzie milczeć na temat torrenta, a Opera 10 i 11 oferują możliwość samodzielnego wyboru lub korzystania z programu, ale nie będą już pobierane bez pytania. Ale lepiej najpierw, na wszelki wypadek, zapisać plik ustawień C:\Documents and Settings\admin\Application Data\Opera\Opera\profile\opera6.ini. Jeśli się pomylisz, możesz łatwo przywrócić wszystko na swoje miejsce.

To chyba wszystko, nie opisałem szczegółowo ustawień, ale starałem się omówić te, które będą potrzebne od razu po zainstalowaniu przeglądarki. Powodzenia wszystkim! Do zobaczenia na stronach serwisu.

Internet Explorer może nie jest najpopularniejszą przeglądarką, ale czasami użytkownicy systemu operacyjnego Windows muszą z nią pracować. Najczęściej jest to związane z aplikacjami bankowymi, podatkowymi i innymi podobnymi. Z jakiegoś powodu ich autorzy opracowują swoje programy specjalnie dla przeglądarki Internet Explorer. Te właśnie programy często wymagają specjalnych ustawień samej przeglądarki, czego dokonuje się w przeglądarce Internet Explorer poprzez właściwości przeglądarki lub właściwości przeglądarki.

Wiele instrukcji dla przeglądarki Internet Explorer sugeruje wprowadzenie jej właściwości, ale dokładnie nie wiadomo, jak to zrobić i gdzie znajdują się te właściwości.

W tym artykule dowiemy się, gdzie znajdują się te właściwości przeglądarki i gdzie można je znaleźć?

Gdzie znajdują się właściwości przeglądarki w przeglądarce Internet Explorer?

Istnieją co najmniej dwa sposoby wejścia do ustawień przeglądarki Internet Explorer. Pierwszy odbywa się za pośrednictwem samej przeglądarki, a drugi za pośrednictwem panelu sterowania.

W samej przeglądarce, aby przejść do ustawień, należy w górnym menu wybrać „Narzędzia” -> „Opcje przeglądarki”.

Wejście do właściwości przeglądarki poprzez górne menu przeglądarki Internet Explorer

Jeśli nie masz górnego menu, kliknij prawym przyciskiem myszy dowolne wolne miejsce bezpośrednio pod paskiem adresu, a następnie kliknij „Menu Zapasy”.

Włącz górne menu w przeglądarce Internet Explorer

Aby dostać się do właściwości przeglądarki poprzez panel sterowania, należy na przykład przejść przez menu „Start” i kliknąć ikonę „Opcje przeglądarki”.

Właściwości przeglądarki na pasku zadań

Otworzy się znajome okno, w którym możesz skonfigurować różne ustawienia przeglądarki Internet Explorer.

Otwórz okno z właściwości przeglądarki Internet Explorer