Jak zbudować schemat sieci. Budowa sieci lokalnej Cisco w prostych słowach

Zasada tworzenia lokalna sieć w ogóle Wersje Windowsa(XP, 7, 8, 10) praktycznie nic nie jest inny. Wyjątki są złożone i wielopoziomowe sieci korporacyjne, gdzie używanych jest kilka podsieci, serwerów proxy i VPN.

Ale w tym artykule przyjrzymy się, jak tworzyć sieć domowa bez konieczności zakupu drogiego sprzętu, ale za pomocą zwykłego przełącznika lub routera z obsługą Wi-Fi.

Co jest potrzebne do stworzenia sieci

Przede wszystkim, aby stworzyć sieć lokalną złożoną z określonej liczby komputerów, potrzebujemy sprzętu:

notatka: Jeśli będzie używane połączenie bezpośrednie (tj. zakręcona para podłącz do obu urządzeń bez użycia routera), wtedy nie będziesz potrzebować standardowego kabla, ale przechodzić— nad, z wyjątkiem sytuacji, gdy zainstalowane są nowoczesne karty sieciowe z obsługą MDI-X. W tym przypadku możesz użyć standardowa metoda zaciskanie.

Jak stworzyć sieć lokalną

Przejdźmy teraz bezpośrednio do stworzenia. Najpierw musimy przygotować:

- zainstalować cały sprzęt na swoim miejscu - komputery, routery itp.

- Zaciskamy kabel, jeśli to konieczne.

- Zróbmy okablowanie, tj. przedłużamy skrętkę do sprzętu.

- Złączony sprzęt typu skrętka.

Koszty notatka, że po nawiązaniu połączenia i uruchomieniu wszystkich urządzeń złącza połączeń w komputerach powinny być świecić. To samo dotyczy routerów z routerami, tyle że mają one umieszczone żarówki przedni panel. Jeśli którakolwiek lampka nie świeci się, oznacza to, że połączenie zostało nawiązane. zło.

Po nawiązaniu połączenia należy skonfigurować sieć w systemie operacyjnym.

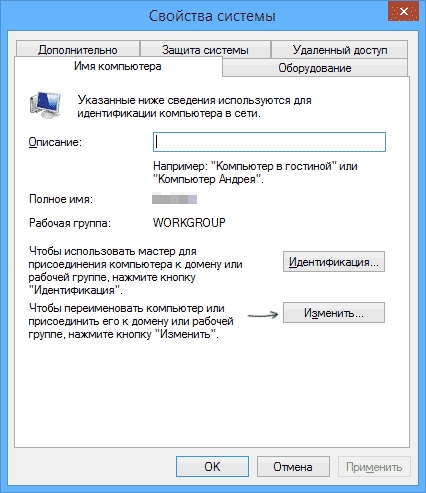

Zacząć kontrola grupa robocza, dla której udajemy się do właściwości” Mój komputer" Nie musisz otwierać właściwości, ale użyj kombinacji Wygrać+

R i wejdź w okno sysdm.

kpl.

Na wszystkich urządzeniach Grupa robocza musi być Jest taki sam, w przeciwnym razie komputery nie będą się widzieć.

Aby zmienić grupę wystarczy kliknąć przycisk zmiana i wprowadź nazwę grupy. Należy wpisać nazwę Alfabet łaciński i dopasowuj na wszystkich urządzeniach.

Potem patrzymy ikona sieci w obszarze powiadomień i za jego pomocą dochodzimy do Centrum sieci i udostępniania.

Tutaj interesuje nas link zmienić dodatkowe parametry, jest trzeci od lewej i pozwala na edycję parametrów dostęp publiczny. W każdym profilu wybieramy: Włącz wykrywanie sieci, przeróbka samochodu I ogólny dostęp do plików i drukarek.

Przewijanie stronie i poniżej wyłączyć coś dostęp współdzielony chroniony hasłem. Wszystkie inne ustawienia można pozostawić. Kliknij Ratować zmiany i wyjście.

To kończy konfigurację. Sieć powinna działać, ale tylko wtedy, gdy router prowadzi dystrybucję dynamiczny adresy.

Jeśli korzystałeś z routera lub urządzenia były połączone bezpośrednio kablem, musisz wprowadzić jeszcze kilka ustawień.

Ustawienia sieci

Gdy bezpośrednie połączenie lub za pomocą routera, potrzebujemy zmiana Adresy IP komputerów. Dla tego niezbędny:

Nie będziemy opisywać za co odpowiada każde ustawienie, bo... To dość duży temat. Wystarczy wpisać adresy opisane powyżej na wszystkich komputerach.

Po dokonaniu wszystkich opisanych powyżej ustawień sieć powinna działać. Nie zapominaj jednak, że zapora sieciowa lub oprogramowanie antywirusowe mogą całkowicie zablokować sieć. Dlatego jeśli nic nie działa, sprawdź ich ustawienia lub tymczasowo je wyłącz.

Sieć lokalna poprzez router WiFi

Konfigurowanie sieci przez router to absolutnie nic nie jest inny z tego co opisaliśmy powyżej.

Jeśli urządzenie jest skonfigurowane do dystrybucji dynamiczny adresów, wówczas nie ma potrzeby zmiany adresów. A co jeśli ludzie z IP statyczny, będziesz musiał skorzystać z poprzedniej sekcji.

Ponadto nie będzie różnicy między tym, czy urządzenie jest podłączone kablem, czy przez Wi-Fi, w większości routerów ustawienia dystrybucji adresów są konfigurowane jednocześnie i bezprzewodowy i dalej przewodowy połączenie.

Jak tworzyć foldery udostępnione

Po skonfigurowaniu wszystkiego musisz utworzyć udostępnione foldery do wymiany informacji.

Wyobraźmy sobie sytuację opracowania projektu budowy kapitału na Zakład produkcyjny. Projekt został pomyślnie rozpoczęty, a prace planistyczne idą pełną parą. Opracowany i zatwierdzony plan kamieni milowych został przyjęty. Opracowano pierwotną wersję planu kalendarza. Ponieważ zadanie okazało się dość duże, kurator zdecydował się również na rozwój model sieciowy. Obliczenie grafika sieciowa w praktycznym aspekcie jego wykonania jest przedmiotem niniejszego artykułu.

Przed rozpoczęciem symulacji

Metodologiczne podstawy planowania projektów sieciowych prezentowane są na naszej stronie internetowej w kilku artykułach. Odniosę się tylko do dwóch z nich. Są to materiały poświęcone w sposób ogólny i bezpośredni. Jeśli w trakcie opowieści będziesz miał pytania, przejrzyj wcześniej przedstawione wyjaśnienia; przedstawiona jest w nich główna istota metodologii. W tym artykule przyjrzymy się małemu przykładowi lokalnej części kompleksu robót budowlano-montażowych w ramach realizacji znaczącego projektu. Obliczenia i modelowanie będziemy wykonywać metodą „vertex-work” oraz klasyczną metodą tabelaryczną („vertex-event”) z wykorzystaniem MKR (metoda ścieżki krytycznej).

Konstrukcję diagramu sieci zaczniemy w oparciu o pierwszą iterację planu kalendarza, wykonaną w formie wykresu Gantta. Dla przejrzystości proponuję nie brać pod uwagę relacji pierwszeństwa i maksymalnie uprościć kolejność działań. Chociaż w praktyce rzadko się to zdarza, wyobraźmy sobie w naszym przykładzie, że operacje są ułożone w sekwencji „zakończ-start”. Poniżej znajdują się dwie tabele: wyciąg z wykazu prac projektowych (fragment 15 operacji) oraz zestawienie parametrów modelu sieci niezbędnych do przedstawienia formuł.

Przykładowy fragment zestawienia operacji projektu inwestycyjnego

Lista parametrów modelu sieci do obliczenia

Nie daj się zwieść mnogości elementów. Budowa modelu sieci i obliczanie parametrów jest dość proste. Ważne, żeby się dokładnie przygotować i mieć pod ręką struktura hierarchiczna Pracuje, wykres liniowy Gantt - ogólnie wszystko, co pozwala określić kolejność i zależności działań. Nawet przy pierwszym uruchomieniu wykresu polecam mieć przed sobą wzory do obliczania wymaganych wartości. Poniżej zostały one zaprezentowane.

Wzory do obliczania parametrów diagramu sieciowego

Co musimy ustalić podczas konstruowania wykresu?

- Wczesne rozpoczęcie bieżących prac obejmujących wiele połączeń z poprzednich operacji. Wybierać maksymalna wartość ze wszystkich wczesnych zakończeń poprzednich operacji.

- Późne zakończenie bieżącej działalności, z której wychodzi wiele linków. Wybierać minimalna wartość ze wszystkich późnych startów działań następczych.

- Sekwencja działań tworzących ścieżkę krytyczną. W przypadku tych działań wczesne i późne rozpoczęcie są równe, podobnie jak odpowiednio wczesne i późne zakończenie. Rezerwa na taką operację wynosi 0.

- Rezerwy pełne i prywatne.

- Współczynniki intensywności pracy. Logikę wzorów na rezerwy i współczynnik intensywności pracy rozważymy w specjalnym rozdziale.

Sekwencja działań modelujących

Krok pierwszy

Konstruowanie diagramu sieci zaczynamy od umieszczenia prostokątów zadań sekwencyjnie od lewej do prawej, stosując zasady opisane w poprzednich artykułach. Podczas modelowania metodą „pracy wierzchołkowej” głównym elementem diagramu jest siedmiosegmentowy prostokąt, który odzwierciedla parametry początku, końca, czasu trwania, rezerwy czasu oraz nazwy lub liczby operacji. Poniżej przedstawiono schemat jego parametrów.

Schemat obrazu pracy na schemacie sieci

Wynik pierwszego etapu budowy schematu sieci

Zgodnie z logiką sekwencji operacji za pomocą specjalistycznego programu, MS Visio lub dowolnego edytora, zdjęcia prac umieszczamy w formacie określonym powyżej. Przede wszystkim wpisz nazwy działań, które mają zostać wykonane, ich liczbę i czas trwania. Obliczamy wczesny początek i wczesny koniec biorąc pod uwagę wzór na wcześniejsze rozpoczęcie bieżącej akcji w warunkach kilku połączeń przychodzących. I tak przechodzimy do ostatniego fragmentu operacji. Jednocześnie w naszym przykładowym projekcie ten sam wykres Gantta nie uwzględnia połączeń wychodzących z operacji 11, 12, 13 i 14. Niedopuszczalne jest „zawieszanie” ich na modelu sieci, dlatego dodajemy fikcyjne połączenia do końcowa praca fragmentu, zaznaczona na rysunku na niebiesko.

Krok drugi

Znalezienie ścieżki krytycznej. Jak wiadomo, jest to ścieżka, która ma najdłuższy czas trwania zawartych w niej akcji. Przeglądając model, wybieramy połączenia pomiędzy zadaniami, które mają najwyższe wartości wczesnego zakończenia działań. Wyznaczona ścieżka krytyczna jest zaznaczona czerwonymi strzałkami. Uzyskany wynik przedstawiono na poniższym diagramie pośrednim.

Schemat sieci z wyróżnioną ścieżką krytyczną

Krok trzeci

Wprowadź wartości późnego zakończenia, późnego rozpoczęcia i pełnej rezerwy pracy. Aby wykonać obliczenia, przechodzimy do pracy końcowej i traktujemy ją jako ostatnią operację ścieżki krytycznej. Oznacza to, że wartości późnego końca i początku są identyczne z wartościami początkowymi i od ostatniej operacji fragmentu zaczynamy zmierzać w stronę Odwrotna strona, wypełniając dolną linię diagramu działania. Model obliczeniowy przedstawiono na poniższym schemacie.

Schemat obliczania późnych startów i zakończeń poza ścieżką krytyczną

Ostateczny widok schematu sieci

Krok czwarty

Czwartym krokiem algorytmu modelowania i obliczeń sieci jest obliczenie rezerw i współczynnika napięcia. Przede wszystkim warto zwrócić uwagę na całkowite rezerwy ścieżek kierunków niekrytycznych (R). Wyznacza się je poprzez odjęcie od czasu trwania ścieżki krytycznej czasu trwania każdej z tych ścieżek, ponumerowanego na końcowym schemacie sieci.

- R numer ścieżki 1 = 120 – 101 = 19;

- R numer ścieżki 2 = 120 – 84 = 36;

- R ścieżki nr 3 = 120 – 104 = 16;

- R numer ścieżki 4 = 120 – 115 = 5;

- R numer ścieżki 5 = 120 – 118 = 2;

- R ścieżka numer 6 = 120 – 115 = 5.

Dodatkowe obliczenia modelu

Obliczenia całkowitego czasu trwania bieżącej operacji dokonuje się poprzez odjęcie wcześniejszego startu od wartości późnego startu lub wcześniejszego zakończenia od wartości późnego zakończenia (patrz diagram obliczeń powyżej). Rezerwa ogólna (pełna) pokazuje nam możliwość późniejszego rozpoczęcia bieżących prac lub wydłużenia czasu trwania o czas trwania rezerwy. Trzeba jednak zrozumieć, że z pełnej rezerwy należy korzystać z dużą ostrożnością, gdyż praca najdalej od bieżącego wydarzenia może zakończyć się bez rezerwy czasu.

Oprócz rezerw pełnych, modelowanie sieci operuje również rezerwami prywatnymi lub bezpłatnymi, które stanowią różnicę pomiędzy wcześniejszym rozpoczęciem kolejnych prac a wcześniejszym zakończeniem bieżących. Rezerwa prywatna pokazuje, czy możliwe jest przesunięcie wcześniejszego rozpoczęcia operacji do przodu bez wpływu na rozpoczęcie kolejnej procedury i całego harmonogramu. Należy pamiętać, że suma wszystkich wartości rezerw cząstkowych jest identyczna z wartością rezerw całkowitych dla danej ścieżki.

Głównym zadaniem wykonywania obliczeń różnych parametrów jest optymalizacja harmonogramu sieci i ocena prawdopodobieństwa terminowej realizacji projektu. Jednym z tych parametrów jest współczynnik napięcia, który pokazuje nam stopień trudności wykonania pracy w terminie. Wzór na współczynnik przedstawiono powyżej jako część wszystkich wyrażeń obliczeniowych stosowanych do analizy schematu sieci.

Współczynnik rozciągania definiuje się jako różnicę między jednością a ilorazem całkowitego rezerwowego czasu pracy podzielonego przez różnicę między czasem trwania ścieżki krytycznej a specjalną wartością projektową. Wartość ta obejmuje liczbę segmentów ścieżki krytycznej, które pokrywają się z maksimum możliwy sposób, czemu można przypisać aktualna operacja(i-j). Poniżej znajduje się obliczenie rezerw prywatnych i współczynników intensywności pracy dla naszego przykładu.

Tabela do obliczania rezerw prywatnych i współczynnika napięcia

Współczynnik napięcia waha się od 0 do 1,0. Dla działań na ścieżce krytycznej ustawiana jest wartość 1,0. Im wartość operacji niekrytycznej jest bliższa 1,0, tym trudniej jest dotrzymać harmonogramu jej wdrożenia. Po obliczeniu wartości współczynników dla wszystkich akcji wykresu, operacje w zależności od poziomu tego parametru można podzielić na:

- strefa krytyczna (Kn większa niż 0,8);

- strefa subkretyczna (Kn większa lub równa 0,6, ale mniejsza lub równa 0,8);

- strefa rezerwowa (Kn mniejsza niż 0,6).

Optymalizację modelu sieci, mającą na celu skrócenie całkowitego czasu trwania projektu, zwykle osiąga się poprzez następujące działania.

- Redystrybucja zasobów na rzecz najbardziej stresujących procedur.

- Zmniejszenie pracochłonności operacji zlokalizowanych na ścieżce krytycznej.

- Równoległość działań na ścieżce krytycznej.

- Przeprojektowanie struktury sieci i składu operacji.

Korzystanie z metody tabelarycznej

Ogólnie uznany PP planowanie(MS Project, Primavera Suretrack, OpenPlan itp.) są w stanie obliczyć kluczowe parametry modelu sieci projektu. Jesteśmy w tej sekcji metoda tabelaryczna Dokonajmy takiej kalkulacji korzystając ze standardowych narzędzi MS Excel. Aby to zrobić, weźmy na przykładzie fragmentu operacji projektowych projektu z zakresu prac budowlano-montażowych. Uporządkujmy główne parametry schematu sieci w kolumnach arkusza kalkulacyjnego.

Model do obliczania parametrów diagramu sieci w sposób tabelaryczny

Zaletą wykonywania obliczeń w sposób tabelaryczny jest możliwość łatwej automatyzacji obliczeń i uniknięcia wielu błędów związanych z czynnikiem ludzkim. Na czerwono zaznaczymy numery operacji znajdujących się na ścieżce krytycznej, a na niebiesko zaznaczymy wyliczone pozycje rezerw prywatnych przekraczające wartość zerowa. Przeanalizujmy krok po kroku obliczenia parametrów schematu sieci dla głównych pozycji.

- Wczesne rozpoczęcie działalności po bieżących pracach. Konfigurujemy algorytm obliczeniowy tak, aby wybrać maksymalną wartość z wczesnego zakończenia kilku alternatywnych poprzednich działań. Weźmy na przykład operację numer 13. Poprzedzają ją operacje 6, 7, 8. Z trzech wczesnych zakończeń (odpowiednio 71, 76, 74) musimy wybrać wartość maksymalną - 76 i ustawić ją jako wczesną rozpoczęcie działalności 13.

- Ścieżki krytycznej. Wykonując procedurę obliczeniową zgodnie z punktem 1 algorytmu, dochodzimy do końca fragmentu, znajdując wartość czasu trwania ścieżki krytycznej, która w naszym przykładzie wyniosła 120 dni. Najwyższe wartości wczesnego ukończenia spośród akcji alternatywnych wskazują na operacje na ścieżce krytycznej. Operacje te zaznaczamy na czerwono.

- Spóźnione zakończenie operacji poprzedzających aktualna praca . Zaczynając od pracy końcowej, zaczynamy poruszać się w przeciwnym kierunku od działań z wyższymi liczbami do działań z niższymi liczbami. W tym przypadku spośród kilku alternatyw pracy wychodzącej wybieramy najmniejszą wiedzę o późnym starcie. Późne uruchomienia są obliczane jako różnica pomiędzy wybranymi wartościami późnych zakończeń i czasem trwania operacji.

- Rezerwy operacyjne. Całkowite (całkowite) rezerwy obliczamy jako różnicę między późnym i wczesnym startem lub między późnym i wczesnym zakończeniem. Wartości rezerw prywatnych (bezpłatnych) uzyskuje się poprzez odjęcie wcześniejszego rozpoczęcia kolejnej operacji od wcześniejszego zakończenia bieżącej.

Zbadaliśmy praktyczne mechanizmy tworzenia harmonogramu sieci i obliczania głównych parametrów czasu trwania projektu. Tym samym zbliżyliśmy się do zbadania możliwości przeprowadzenia analiz mających na celu optymalizację modelu sieci i bezpośrednie ułożenie planu działań mających na celu poprawę jej jakości. Temat ten zajmuje niewiele miejsca w wiedzy kierownika projektu i nie jest aż tak trudny do zrozumienia. W każdym razie każdy PM musi umieć odtworzyć wizualizację wykresu i wykonać towarzyszące mu obliczenia na dobrym, profesjonalnym poziomie.

Prace planistyczne zawsze rozpoczynają się od określenia liczby zadań, osób odpowiedzialnych za ich wykonanie oraz czasu potrzebnego na ich realizację. Takie schematy są po prostu konieczne. Po pierwsze, żeby zrozumieć co czas całkowity po drugie, zostaną wydane na wiedzę, jak planować zasoby. Właśnie tym zajmują się kierownicy projektów; przede wszystkim budują harmonogram sieci. Spójrzmy na przykład możliwej sytuacji poniżej.

Wstępne dane

Kierownictwo agencji reklamowej zdecydowało się wypuścić nowy produkt reklamowy dla Twoich klientów. Pracownikom firmy postawiono następujące zadania: rozpatrywanie pomysłów broszury reklamowe, przedstaw argumenty na korzyść tej czy innej opcji, utwórz układ, przygotuj projekt umowy dla klientów i prześlij wszystkie informacje kierownictwu do rozpatrzenia. Aby poinformować klientów należy rozsyłać mailingi, rozwieszać plakaty i dzwonić do wszystkich firm znajdujących się w bazie.

Ponadto dyrektor naczelny skompilowany szczegółowy plan wszyscy niezbędne działania, wyznaczył odpowiedzialnych pracowników i ustalił czas.

Zacznijmy budować schemat sieci. Przykład zawiera dane pokazane na poniższym rysunku:

Budowa matrycy

Przed uformowaniem musisz utworzyć matrycę. Od tego etapu rozpoczyna się budowa wykresów. Wyobraźmy sobie układ współrzędnych, w którym wartości pionowe odpowiadają i (zdarzeniu początkowemu), a linie poziome odpowiadają j (zdarzeniu końcowemu).

Zaczynamy wypełniać matrycę, skupiając się na danych z rysunku 1. Na pierwszą pracę nie ma czasu, więc można ją pominąć. Przyjrzyjmy się bliżej temu drugiemu.

Początkowe wydarzenie zaczyna się od cyfry 1 i kończy drugim wydarzeniem. Czas trwania akcji wynosi 30 dni. Wprowadzamy tę liczbę do komórki na przecięciu 1 wiersza i 2 kolumn. W podobny sposób wyświetlamy wszystkie dane pokazane na poniższym rysunku.

Podstawowe elementy stosowane w schemacie sieci

Konstruowanie wykresów rozpoczyna się od zapisu podstawy teoretyczne. Rozważmy główne elementy wymagane do skompilowania modelu:

- Każde zdarzenie jest oznaczone kółkiem, pośrodku którego znajduje się liczba odpowiadająca kolejności działań.

- Samo dzieło jest strzałką prowadzącą od jednego wydarzenia do drugiego. Czas potrzebny na jego wykonanie jest podany nad strzałką, a osoba odpowiedzialna jest wskazana pod strzałką.

Pracę można wykonywać w trzech stanach:

- Aktualny- Jest to zwykła czynność, której wykonanie wymaga czasu i zasobów.

- Oczekiwanie- proces, podczas którego nic się nie dzieje, ale wymaga czasu, aby przejść od jednego zdarzenia do drugiego.

- Fikcyjna praca jest logicznym powiązaniem zdarzeń. Nie wymaga to ani czasu, ani zasobów, ale aby nie zakłócać harmonogramu sieci, wyznacza się go. Przykładowo przygotowanie zboża i przygotowanie do niego worków to dwa osobne procesy, nie są one połączone sekwencyjnie, ale ich połączenie jest potrzebne. kolejne wydarzenie - pakowanie. Dlatego wybierany jest inny okrąg, który jest połączony linią przerywaną.

Podstawowe zasady konstrukcji

Zasady konstruowania grafów sieciowych są następujące:

Budowa schematu sieci. Przykład

Wróćmy do pierwotnego przykładu i spróbujmy narysować schemat sieci, wykorzystując wszystkie określone wcześniej dane.

Zacznijmy od pierwszego wydarzenia. Wychodzą z niego dwa - drugi i trzeci, które łączą się w czwartym. Potem wszystko toczy się sekwencyjnie, aż do siódmego wydarzenia. Wychodzą z niego trzy dzieła: ósme, dziewiąte i dziesiąte. Postaramy się wszystko wyświetlić:

Wartości krytyczne

Nie chodzi tylko o zbudowanie diagramu sieci. Przykład jest kontynuowany. Następnie musisz obliczyć momenty krytyczne.

Ścieżka krytyczna to najdłuższy czas, wydane na wykonanie zadania. Aby to obliczyć, musisz wszystko dodać najwyższe wartości konsekwentne działania. W naszym przypadku są to dzieła 1-2, 2-4, 4-5, 5-6, 6-7, 7-8, 8-11. Podsumujmy to:

30+2+2+5+7+20+1 = 67 dni

Zatem ścieżka krytyczna wynosi 67 dni.

Jeśli kierownictwo nie jest usatysfakcjonowane taką ilością czasu przeznaczonego na projekt, należy go zoptymalizować zgodnie z wymaganiami.

Automatyzacja procesów

Obecnie niewielu kierowników projektów ręcznie tworzy diagramy sieciowe - jest to proste i wygodnym sposobem szybko oblicz koszty czasu, ustal kolejność prac i przydziel wykonawców.

Przyjrzyjmy się pokrótce najpopularniejszym programom:

- Projekt Microsoftu 2002- produkt biurowy, w którym bardzo wygodnie jest rysować diagramy. Ale wykonywanie obliczeń jest trochę niewygodne. Aby wykonać nawet najprostszą czynność, potrzeba sporej wiedzy. Pobierając program, pamiętaj o zakupie instrukcji jego użytkowania.

- SPU wersja 2.2. Bardzo częste darmowe oprogramowanie. A raczej nawet nie program, ale plik w archiwum, którego użycie nie wymaga instalacji. Pierwotnie został opracowany dla ostateczna praca jednego ucznia, ale okazało się na tyle przydatne, że autor umieścił je w Internecie.

- NetGraf- kolejny rozwój krajowego specjalisty z Krasnodaru. Jest bardzo lekki, łatwy w obsłudze, nie wymaga instalacji i ogromnej wiedzy na temat jego obsługi. Zaletą jest to, że obsługuje importowanie informacji z innych edytorów tekstu.

- Często można spotkać coś takiego Borghiz. Niewiele wiadomo o deweloperze i sposobie korzystania z programu. Ale stosując prymitywną metodę „szturchania”, można ją opanować. Najważniejsze, że to działa.

Rozważ typowy małe biuro. Załóżmy, że zatrudnia kilku menedżerów (niech będzie trzech), sekretarza, księgowego i dyrektora. Na każdym stanowisku pracy zainstalowany jest komputer, a biuro posiada także jeden dedykowany kanał internetowy ze stałym, rzeczywistym adresem IP (np. 195.34.10.134) oraz Nazwa domeny myoffice.ru.

Teraz zdecydujmy, co chcemy zrobić.

- podłącz wszystkie komputery do sieci lokalnej (LAN);

- organizować drukowanie ze wszystkich stacji roboczych na drukarkę sieciową;

- podłącz i skonfiguruj kanał internetowy;

- organizować dostęp do Internetu ze wszystkich komputerów w sieci lokalnej;

- chronić sieć lokalną przed włamaniami z zewnątrz;

- zainstaluj i skonfiguruj usługi sieciowe: Serwer internetowy, serwer poczty elektronicznej, plik, FTP, proxy itp.;

- organizuj zdalny dostęp do modemu sieć biurowa z domu z możliwością korzystania z biurowego kanału internetowego

Teraz zacznijmy projektować strukturę sieci.

Zadanie budowy prostej sieci lokalnej rozwiążemy w oparciu o stos (zestaw) protokołów TCP/IP.

Na początek wybierzmy zakres adresów IP dla naszej sieci lokalnej. Skupmy się na adresach zarezerwowanych do użytku w sieciach prywatnych: 192.168.0.0-192.168.255.255. Dla naszej sieci lokalnej używamy adresowania 192.168.20.0/24, gdzie „/24” to skrócona forma maski podsieci 255.255.255.0. Każda taka sieć (klasa „C”) może wykorzystywać aż 254 unikalnych hostów, co nam w zupełności wystarczy. Stały adres IP (195.34.10.134) w Internecie został nam udostępniony przez dostawcę zgodnie z warunkami zadania.

W prosty przypadek nasza sieć może mieć następującą topologię:

Jak widać na rysunku 1, większość usług sieciowych zlokalizowana jest na jednym komputerze, który jest podłączony do Internetu jednym interfejsem sieciowym, drugim do sieci lokalnej biura, zaś poprzez połączenie modemowe- Do komputer domowy. Do każdego Interfejs sieciowy Ten komputer ma swój własny adres IP: 195.34.10.134 - w Internecie, 192.168.20.1 - w sieci lokalnej, 192.168.40.1 - dla połączenia zdalnego. Tym samym komputer ten pełni rolę routera i firewalla oraz serwerów: www, poczty, bazy danych itp. (Router - w naszym przypadku pełni rolę bramy do Internetu. Można zapytać: po co to jest , co to robi, odpowiem jak czajniczek: router zajmuje się routingiem... pakietów pomiędzy podsieciami, ale w naszym przypadku będzie po prostu „rozdzielał” Internet do wszystkich komputerów w naszej sieci lokalnej). Ale taka struktura ma wady: po pierwsze, „wkładanie wszystkich jajek do jednego koszyka” jest niebezpieczne (taka sieć jest bardzo podatna na ataki i mało niezawodna - przegrany traci wszystko), po drugie, nie optymalnie dystrybuuje obciążenie, a po trzecie niewygodne w administrowaniu - jakakolwiek awaria lub nieprawidłowe działanie głównego serwera niemal całkowicie paraliżuje działanie całej sieci lokalnej. Pomimo niedociągnięć tej opcji, w przyszłości będziemy z niej głównie korzystać, ponieważ Tutaj przyglądamy się najprostszym i najtańszym rozwiązaniom dla małych biur i domów. Poniższe dwa diagramy służą wyłącznie celom informacyjnym i nie wymagają zagłębiania się w nie.

Zmieńmy teraz trochę topologię sieci, aby wyeliminować niektóre niedociągnięcia (patrz rys. 2).

Tutaj router działa jedynie jako brama do Internetu i zapora sieciowa, a usługi sieciowe są zlokalizowane wewnątrz sieci lokalnej, w idealnym przypadku - każda na oddzielny komputer. Teraz awaria jednego serwera nie paraliżuje innych. Ale ta topologia sieci ma również wadę: stacje robocze i serwery znajdują się w tym samym segmencie sieci, co potencjalnie zmniejsza jej niezawodność i wydajność.

Więc może będzie lepsze serwery internetowe przydzielić do osobnego segmentu (patrz ryc. 3).

W tym przypadku sieć lokalna znajduje się w jednym segmencie sieci, a serwery internetowe w innym.

Mogą istnieć inne topologie sieci lokalnych, wszystko zależy od konkretnych celów i warunków, ale dla uproszczenia zadania skupimy się na pierwszej topologii sieci (rys. 1), pomimo jej wad, ponieważ do eksperymentów - to nie jest ważne.

Teraz czas pomyśleć o tym jakiego sprzętu i oprogramowania (oprogramowania) powinniśmy użyć do wdrożenia naszej prostej sieci lokalnej. Konkretne wdrożenia zostaną opisane w kolejnych artykułach, tutaj jednak poruszymy kwestie ogólne.

Minęły czasy, kiedy kierownictwo firmy nie mogło myśleć o legalności zainstalowanych programów. W dzisiejszych czasach naruszenia praw autorskich uważane są za poważne przestępstwa, dlatego w trosce o bezpieczeństwo (aby zminimalizować ryzyko) będziemy rozważać wyłącznie licencjonowane oprogramowanie. Optymalizacja kosztów przy przejściu na licencjonowane programy dla małych organizacji zostaną omówione w osobnym artykule 146 Kodeksu karnego (tylko żartuję:)))).

Jako bramy do Internetu możesz użyć:

- komputer z systemem Windows (drogie rozwiązanie);

- komputer z systemem FreeBSD/Linux;

- router sprzętowy (najprostsze i najtańsze rozwiązanie - od 50 USD).

Od kilku fajnych guru pracujących w dużych organizacjach najprawdopodobniej usłyszysz rekomendację zainstalowania na serwerze MS Windows 2003 Server, zainstalowania na nim ISA (do organizacji dostępu do Internetu), serwera pocztowego MS Exchange, zainstalowania Windows XP Pro na komputerach klienckich i podłącz je do domeny i użyj 1C w trybie terminalowym.

Jest w zasadzie funkcjonalny najlepsza opcja...dla dużych organizacji, ale nie jesteśmy potworami, jesteśmy małym biurem z 3-10 komputerami. Korzystając z cennika partnerów Microsoft, oblicz, ile tysięcy (dziesiątek tysięcy) dolarów będzie Cię kosztować takie rozwiązanie. Dlatego w kolejnych artykułach rozważymy głównie tanie opcje, w których na serwerze (bramie) będzie używany darmowy FreeBSD lub Linux maszyny klienta Windows XP HomeEdition (lub Professional)... lub nawet Linux Ubuntu.

Cześć.

Jeszcze 10-15 lat temu posiadanie komputera było niemal luksusem, ale teraz nawet posiadanie dwóch (lub więcej) komputerów w domu nikogo nie dziwi... Naturalnie wszystkie zalety komputera PC ujawniają się, gdy podłączysz go do komputera sieć lokalna i Internet, na przykład: gry sieciowe, dzielenie się miejsca na dysku, szybki transfer plików z jednego komputera na drugi itp.

Niedawno miałem „szczęście” stworzyć domową sieć lokalną pomiędzy dwoma komputerami + „udostępnić” Internet z jednego komputera na drugi. Jak to zrobić (z świeżej pamięci) opowiem Ci w tym poście.

1. Jak połączyć ze sobą komputery

Pierwszą rzeczą, którą musisz zrobić podczas tworzenia sieci lokalnej, jest podjęcie decyzji, w jaki sposób zostanie ona zbudowana. Domowa sieć lokalna zwykle składa się z mały numer komputery/laptopy (2-3 szt.). Dlatego najczęściej stosuje się 2 opcje: albo komputery są połączone bezpośrednio za pomocą specjalny kabel; lub użyj specjalnego urządzenia - routera. Przyjrzyjmy się cechom każdej opcji.

Podłączanie komputerów „bezpośrednio”

Ta opcja jest najprostsza i najtańsza (pod względem kosztów sprzętu). W ten sposób można połączyć ze sobą 2-3 komputery (laptopy). Jednocześnie, jeśli przynajmniej jeden komputer jest podłączony do Internetu, możesz zezwolić na dostęp wszystkim innym komputerom w takiej sieci.

Co jest potrzebne do stworzenia takiego połączenia?

1. Kabel (tzw zakręcona para), nieco większa niż odległość między podłączonymi komputerami. Jeszcze lepiej, jeśli od razu kupisz w sklepie kabel zagniatany – tj. już ze złączami do podłączenia do karty sieciowej komputera (jeśli sam je zaciśniesz, polecam się z tym zapoznać:).

Nawiasem mówiąc, należy zwrócić uwagę na fakt, że kabel jest potrzebny specjalnie do podłączenia komputera do komputera (połączenie krzyżowe). Jeśli weźmiesz kabel do podłączenia komputera do routera - i użyjesz go do połączenia 2 komputerów - taka sieć nie będzie działać!

2. Każdy komputer powinien mieć Karta LAN(wszystkie nowoczesne komputery PC/laptopy to mają).

3. Właściwie to wszystko. Koszty są minimalne, na przykład kabel w sklepie do podłączenia 2 komputerów można kupić za 200-300 rubli; W każdym komputerze są karty sieciowe.

Pozostaje tylko podłączyć kabel 2 jednostki systemowe i włącz oba komputery, aby uzyskać dalsze ustawienia. Nawiasem mówiąc, jeśli jeden z komputerów jest podłączony do Internetu za pomocą karty sieciowej, będziesz potrzebować drugiej karty sieciowej - do podłączenia komputera do sieci lokalnej.

Zalety tej opcji:

Szybkie tworzenie;

Łatwe ustawienie;

Niezawodność takiej sieci;

Wysoka prędkość podczas wymiany plików.

Wady:

Dodatkowe przewody wokół mieszkania;

Aby mieć dostęp do Internetu, główny komputer podłączony do Internetu musi być zawsze włączony;

Brak możliwości uzyskania dostępu do sieci dla urządzeń mobilnych*.

Tworzenie domowej sieci lokalnej za pomocą routera

Router to małe pudełko, które znacznie ułatwia utworzenie sieci lokalnej i połączenia z Internetem dla wszystkich urządzeń w domu.

Wystarczy raz skonfigurować router – a wszystkie urządzenia będą mogły od razu połączyć się z siecią lokalną i uzyskać dostęp do Internetu. Obecnie w sklepach można znaleźć ogromną liczbę routerów, polecam przeczytać artykuł:

Komputery osobiste podłącz się do routera za pomocą kabla (zwykle 1 kabel jest zawsze dołączony do routera), laptopów i urządzenia mobilne- połącz się z routerem poprzez Wi-Fi. Możesz zobaczyć, jak podłączyć komputer do routera (na przykładzie routera D-Link).

Organizację takiej sieci opisano bardziej szczegółowo w tym artykule:

Plusy:

Skonfiguruj router raz, a dostęp do Internetu będzie dostępny na wszystkich urządzeniach;

Żadnych dodatkowych przewodów;

Elastyczne ustawienia dostępu do Internetu dla różnych urządzeń.

Wady:

Dodatkowe koszty zakupu routera;

Nie wszystkie routery (szczególnie te z kategorii niskiej ceny) mogą to zapewnić wysoka prędkość w sieci lokalnej;

Nie doświadczonych użytkowników Nie zawsze jest łatwo skonfigurować takie urządzenie.

2. Konfiguracja sieci lokalnej w Windows 7 (8)

Po połączeniu komputerów ze sobą dowolną z opcji (niezależnie od tego, czy są podłączone do routera, czy bezpośrednio do siebie), należy skonfigurować system operacyjny Windows do pełnej obsługi sieci lokalnej. Pokażmy przykład systemu operacyjnego Windows 7 (najpopularniejszy obecnie system operacyjny; w systemie operacyjnym Windows 8 ustawienie jest podobne + możesz się z nim zapoznać).

2.1 Podczas łączenia przez router

Podczas łączenia się za pośrednictwem routera sieć lokalna w większości przypadków jest konfigurowana automatycznie. Główne zadanie sprowadza się do skonfigurowania samego routera. Popularne modele zostały już omówione na łamach bloga wcześniej, poniżej podam kilka linków.

Po skonfigurowaniu routera możesz rozpocząć konfigurację systemu operacyjnego. Więc…

1. Konfiguracja Grupa robocza i nazwa komputera

Pierwszą rzeczą, którą musisz zrobić, to ustawić unikalną nazwę dla każdego komputera w sieci lokalnej i ustawić tę samą nazwę grupy roboczej.

Na przykład:

1) Komputer nr 1

Grupa robocza: GRUPA ROBOCZA

Nazwa: Komp1

2) Komputer nr 2

Grupa robocza: GRUPA ROBOCZA

Nazwa: Kom2

Aby zmienić nazwę komputera i grupę roboczą należy przejść do panelu sterowania pod adresem: Panel sterowania\System i zabezpieczenia\System.

Nieruchomości Systemy Windows 7

2. Udostępnianie plików i drukarek

Jeśli nie wykonasz tego kroku, to niezależnie od tego, jakie foldery i pliki udostępnisz publicznie, nikt nie będzie mógł uzyskać do nich dostępu.

Aby włączyć opcję udostępniania drukarek i folderów, przejdź do panelu sterowania i otwórz sekcję „Sieć i Internet”.

Teraz kliknij w lewej kolumnie pozycję „ zmiana Dodatkowe opcje dostęp publiczny«.

Przed tobą pojawi się kilka profili 2-3 (na zrzucie ekranu poniżej znajdują się 2 profile: „ Dom lub praca" i "Ogólne"). W obu profilach musisz zezwolić na udostępnianie plików i drukarek + wyłączyć ochrona hasła. Zobacz poniżej.

Konfigurowanie udostępniania.

Więcej opcji udostępniania

Po dokonaniu ustawień kliknij „ Zapisz zmiany" i uruchom ponownie komputer.

3. Udostępnianie folderów współdzielonych

Teraz, aby móc korzystać z plików na innym komputerze, użytkownik musi udostępnić na nim foldery (udostępnić do nich dostęp).

Jest to bardzo proste – wystarczy 2-3 kliknięcia myszką. Otwórz Eksplorator plików i kliknij kliknij prawym przyciskiem myszy najedź kursorem na folder, który chcemy otworzyć. W menu kontekstowe wybierać " Udostępnianie — grupa domowa (czytanie)«.

Następnie wystarczy poczekać około 10-15 sekund, a folder pojawi się w publicznym dostępie. Przy okazji, aby zobaczyć wszystkie komputery w sieć domowa- kliknij przycisk „Sieć” w lewej kolumnie Eksploratora (Windows 7, 8).

2.2 Przy bezpośrednim połączeniu + udostępnianie dostępu do Internetu na drugim komputerze

Zasadniczo większość kroków konfigurowania sieci lokalnej będzie bardzo podobna do poprzedniej opcji (podczas łączenia się przez router). Aby uniknąć powtórzeń, kroki, które się powtarzają, zaznaczę w nawiasach.

1. Ustalenie nazwy komputera i grupy roboczej (podobnie jak wyżej).

2. Skonfiguruj udostępnianie plików i drukarek (podobnie, jak wyżej).

3. Konfiguracja adresów IP i bram

Konfigurację należy przeprowadzić na dwóch komputerach.