Настройка впн подключения. Настройка VPN-подключения средствами ОС Windows

VPN (виртуальная частная сеть) чаще всего используется обычными пользователями чтобы получить доступ к заблокированным сайтам или изменить IP-адрес для других целей. Установка такого соединения на компьютер возможна четырьмя различными методами, каждый из которых подразумевает выполнение определенного алгоритма действий. Давайте разберем каждый вариант подробно.

В первую очередь рекомендуем определиться с целью, ради которой производится инсталляция VPN на компьютер. Обычное расширение для браузера поможет обойти простую блокировку, программа же позволит запустить какой-либо другой софт, работающий через интернет. Далее уже выбирайте наиболее подходящий метод и следуйте приведенным инструкциям.

Способ 1: Стороннее программное обеспечение

Существует бесплатное ПО, позволяющее настроить VPN-подключение. Все они работают примерно по одному и тому же принципу, однако имеют различный интерфейс, количество сетей и ограничения по трафику. Давайте разберем данный способ на примере Windscribe:

- Перейдите на официальную страницу программы и скачайте ее, нажав на соответствующую кнопку.

- Определитесь с вариантом установки. Обычному юзеру лучше всего будет выбрать «Экспресс установка» , чтобы не указывать дополнительные параметры.

- Далее появится предупреждение безопасности Windows. Подтвердите инсталляцию, кликнув на «Установить» .

- Дождитесь завершения процесса, после чего запустите программу.

- Войдите в свой профиль, если создали его ранее или перейдите к созданию нового.

- Вам потребуется заполнить соответствующую форму, где достаточно будет лишь указать имя пользователя, пароль и электронную почту.

- После завершения регистрации на указанный адрес будет отправлено письмо с подтверждением. В сообщении нажмите на кнопку «Confirm Email» .

- Произведите вход в программу и запустите режим VPN-соединения.

- Откроется окно настройки сетевого размещения. Здесь следует указать «Домашняя сеть» .

- Осталось только указать удобную локацию или оставить IP-адрес по умолчанию.

У большинства бесплатных программ, создающих VPN-соединение, имеются ограничения по трафику или локациям, поэтому после тестирования софта стоит задуматься о покупке полной версии или приобретении подписки, если планируется задействовать его часто. С другими представителями подобного ПО читайте в другой нашей статье по ссылке ниже.

Способ 2: Расширения для браузера

Как уже было сказано выше, обойти блокировку сайтов можно и с помощью обычного расширения для браузера. Кроме этого данный метод является самым простым, а все действия выполняются буквально за несколько минут. Давайте рассмотрим установку расширения на примере :

Существует большое количество других платных и бесплатных расширений для браузера. Знакомьтесь с ними детально в другом нашем материале, который вы найдете по ссылке ниже.

Способ 3: Браузер Tor

Одним из лучших решений сохранения анонимности в сети является браузер , помимо всего, предоставляющий доступ к псевдодомену верхнего уровня .onion . Работает он по принципу создания цепочки из адресов, через которые проходит сигнал от пользователя к интернету. Звеньями в цепи выступают активные пользователи. Инсталляция данного веб-обозревателя происходит следующим образом:

У Тора имеются аналоги, чья функциональность примерно похожа. Каждый такой веб-обозреватель развернуто расписан в другом нашем материале.

Способ 4: Стандартное средство Windows

Существует множество сервисов, предоставляющие услуги VPN-соединения. Если вы зарегистрированы на одном из таких ресурсов, организовать подключение можно, используя только стандартные возможности ОС. Осуществляется это таким образом:

- Кликните на «Пуск» и откройте «Панель управления» .

- Потребуется переместиться к меню «Центр управления сетями и общим доступом» .

- В разделе «Изменение сетевых параметров» кликните на «Настройка нового подключения или сети» .

- Отобразится меню с четырьмя разными вариантами соединения. Выберите «Подключение к рабочему месту» .

- Передача данных тоже производится по-разному. Укажите «Использовать мое подключение к интернету (VPN)» .

- Теперь следует задать адрес, который вы получили при регистрации в сервисе, что предоставляет услуги ВПН-соединения, и перейти к следующему действию.

- Заполните поля «Имя пользователя» , «Пароль» и, если это нужно, «Домен» , после чего кликните на «Подключить» . Всю эту информацию вы должны были указывать при создании профиля в используемом сервисе.

- Сразу запустить ВПН не получится, поскольку не все настройки еще заданы, поэтому просто закройте появившееся окно.

- Вы опять окажетесь в окне взаимодействия с сетями, где переместитесь к разделу «Изменение параметров адаптера» .

- Укажите созданное подключение, кликните на него ПКМ и перейдите в «Свойства» .

- Сразу кликните на вкладку «Параметры» , где активируйте пункт «Включать домен входа в Windows» , который позволит не вводить имя пользователя и пароль при каждом подключении, и переместитесь в окно «Параметры PPP» .

- Уберите галочку с параметра расширений LCP, чтобы не передавать информацию серверу удаленного доступа. Кроме этого рекомендуется отключить программное сжатие данных для лучшего качества соединения. Параметр согласования подключений также не нужен, его можно выключить. Примените изменения и переходите к следующему шагу.

- В «Безопасность» укажите тип VPN «Туннельный протокол точка-точка (PPTP)» , в «Шифрование данных» – «необязательное (подключиться даже без шифровки)» и деактивируйте пункт «Протокол Microsoft CHAP версии 2» . Такая настройка является наиболее грамотной и позволит сети работать без сбоев.

- Закройте меню и снова кликните ПКМ по соединению, выберите «Подключить» .

- Запустится новое окно для соединения. Здесь заполните все требуемые данные и кликните на «Подключение» .

На этом все, процесс окончен, и работа в операционной системе теперь будет осуществляться через частную сеть.

Сегодня мы детально разобрали все доступные способы организации собственного бесплатного VPN-подключения на компьютере. Они подходят для разных ситуаций и отличаются по принципу работы. Ознакомьтесь со всеми ними и выберите тот, который подойдет лучше всего.

Использование сетей VPN в наше время стало неотъемлемой частью работы с интернетом. Разнообразные технологии и спецификации виртуальных частных сетей используются как огромными интернациональными корпорациями, так и отдельными пользователями. Некоторые провайдеры даже предоставляют интернет-услуги на основе VPN-серверов. Так или иначе, подключение к имеющимся или настройка собственных VPN - дело несложное, но очень нужное. Всё, что с ним связано, наглядно рассматривается на примере системы Windows 7.

Что такое VPN-подключение

VPN (аббревиатура с английского для «виртуальная частная сеть») - это общепринятое название нескольких технологий, позволяющих создавать сетевые соединения поверх существующих. VPN часто используются в закрытых корпорациях для ограничения доступа к корпоративной сети. Так, внутренняя сеть создается на основе существующей внешней сети (чаще всего - интернет).

Упрощённая схема-иконка, символизирующая VPN-подключение

Таким образом, обмен данными производится с помощью технологий Internet, в то время как корпоративная сеть (VPN) имеет закрытый доступ только для сотрудников. При этом сотрудники могут находиться в разных частях земного шара. «Закрытость» доступа осуществляется благодаря криптографическим технологиям, таким как шифрование, аутентификация и/или инфраструктура открытых ключей.

Обобщённая структура VPN показана на рисунке ниже.

На схеме с помощью линий и иконок показано, как обычно выглядит структура VPN

На схеме с помощью линий и иконок показано, как обычно выглядит структура VPN

Итак, два региональных отделения, главный офис, а также отдельные сотрудники подключены к общей сети. При этом связь между ними осуществляется посредством Internet-технологий, а средства защиты информации позволяют ограничить доступ несанкционированных пользователей или вовсе закрыть его.

Отдельному пользователю VPN-технологии могут пригодиться и для личных целей. Например, если подключиться к отдаленному VPN-серверу, можно обойти географические ограничения некоторых веб-ресурсов. То есть, сделать вид, что вы находитесь в другой стране. Кроме того, таким же образом осуществляется сокрытие местоположения пользователя. Эти действия законом не ограничены, но доступ к некоторым сайтам для таких сетей закрыт.

Помимо приведённых выше примеров, VPN сегодня используется некоторыми провайдерами для объединения пользователей в группы. Это позволяет подключать несколько компьютеров к одному и тому же IP-адресу. Таким образом, производится экономия средств на аренде Internet-адресов, а значит, и стоимость услуг подключения падает. При этом данные, передаваемые пользователями, остаются зашифрованными.

Как подключить и настроить VPN-службы на Windows 7

Настроить VPN-подключение на Windows 7 довольно просто. Вам не понадобится никакого дополнительного программного обеспечения. Просто следуйте инструкциям.

- Первым делом войдите в «Центр управления сетями и общим доступом»: откройте «Пуск» и выберите «Панель управления». В открытом окошке вы увидите кнопку входа в «Центр…». Выберите «Настройка нового подключения…».

В Центре управления сетями и общим доступом нажмите «Настройка нового подключения или сети»

В Центре управления сетями и общим доступом нажмите «Настройка нового подключения или сети» - Из списка выберите «Подключение к рабочему месту». В этом пункте содержится настройка именно VPN-соединения.

Выберите в списке вариантов подключения к сети «Подключение к рабочему месту»

Выберите в списке вариантов подключения к сети «Подключение к рабочему месту» - Программа спросит: «Как выполнить подключение?». В нашем случае необходимо выбрать первый вариант.

Затем нажмите «Далее». Кстати, в этом окне вы можете ознакомиться с данными корпорации Майкрософт о VPN (нажмите на ссылку в нижней части экрана).

Когда система спросит, как выполнить подключение, выберите пункт «Использовать мое подключение к Интернету (VPN)»

Когда система спросит, как выполнить подключение, выберите пункт «Использовать мое подключение к Интернету (VPN)» - Перед вами появится окошко заполнения данных о подключении. В строке «Интернет-адрес» необходимо указать ссылку на VPN-сервер. Узнать её можно у вашего провайдера и/или администратора. «Имя местоназначения» вы можете ввести любое. Кроме того, нужно поставить галочку напротив «Не подключаться сейчас…».

Когда всё будет готово, нажмите «Далее».

Введите необходимые данные о VPN-подключении: интернет-адрес, имя местоназначения. Их можно узнать у провайдера

Введите необходимые данные о VPN-подключении: интернет-адрес, имя местоназначения. Их можно узнать у провайдера - Перейдите на вкладку «Сеть». Здесь снимите галочку с пункта «Протокол Интернета версии 6…», чтобы увеличить скорость передачи данных, ведь, скорее всего, он не используется на вашем VPN-сервере (если только не указано обратное). Теперь единожды щёлкните на «Протокол Интернета версии 4…» и выберите его «Свойства».

Нажмите «Свойства», установив курсор на «Протокол Интернета версии 4…»

Нажмите «Свойства», установив курсор на «Протокол Интернета версии 4…» - В открывшемся окошке выберите «Дополнительно…» Не следует менять адреса DNS-серверов здесь, так как мы установим их далее в соответствии с вашим VPN.

Щёлкните «Дополнительно…», чтобы перейти в доп. меню

Щёлкните «Дополнительно…», чтобы перейти в доп. меню - Во всех открытых ранее окошках нажимайте «ОК». VPN-соединение готово к использованию! Можете запускать его с «Рабочего стола», если создали ярлык ранее.

Теперь нужно ввести логин и пароль на подключение к VPN-сети. Если не уверены в их правильности, обратитесь к администратору (провайдеру). Кроме того, для удобства доступа к серверу VPN можно указать его домен. Если вы просто настраиваете Интернет-подключение к провайдеру, оставьте поле пустым. Теперь нажмите кнопку «Создать».  Введите свои логин и пароль в соответствующие поля при подключении к рабочему месту

Введите свои логин и пароль в соответствующие поля при подключении к рабочему месту

Появится сообщение о готовности подключения. Просто нажмите «Закрыть».

Закройте окно сообщения о готовности VPN

Закройте окно сообщения о готовности VPN

В открытом ранее окне «Центра…» нажмите на «Изменение параметров адаптера».

В центре управления сетями нажмите на «Изменение параметров адаптера»

В центре управления сетями нажмите на «Изменение параметров адаптера»

Перед вами откроется окошко, в котором содержатся данные о доступных подключениях. Новосозданное подключение называется как указанное вами ранее «Имя местоназначения». Нажмите на нём правой кнопкой мыши. Если хотите, можете создать ярлык этого подключения на рабочем столе. Это облегчит доступ к сети. Затем выберите «Свойства»: перед началом использования VPN необходимо кое-что изменить.

Создайте ярлык подключения, если хотите, а затем войдите в его свойства

Создайте ярлык подключения, если хотите, а затем войдите в его свойства

Теперь будьте внимательны. В небольшом окошке «Свойства» вашего подключения переключитесь на вкладку «Безопасность». Выберите тип сети VPN, который зависит от специфики оной. Обратитесь к администратору или провайдеру за этими данными. Например, если вы хотите подключиться к какому-либо отдалённому серверу, тип подключения обычно выбирается «PPTP». Но это только пример. Обязательно уточните правильность выбора.

Выберите соответствующий тип сети VPN; если вы его не знаете, обратитесь к своему провайдеру или администратору

Выберите соответствующий тип сети VPN; если вы его не знаете, обратитесь к своему провайдеру или администратору

Обратите внимание, что на этой же вкладке находится выпадающий список «Шифрование данных». Вы можете выбрать пункт, который устраивает лично вас. Но это не гарантирует бесперебойной работы подключения. Такие данные тоже следует уточнять у администратора.

В окне «Дополнительных параметров TCP/IP» на вкладке «Параметры IP» уберите галочку со слов «Использовать основной шлюз в удалённой сети». Если этого не сделать, интернет-трафик будет проходить через VPN-сервер, что понизит скорость передачи данных.  Уберите галочку с «Использовать основной шлюз в удалённой сети», чтобы увеличить скорость соединения

Уберите галочку с «Использовать основной шлюз в удалённой сети», чтобы увеличить скорость соединения

Если вы просто подключаетесь к удалённому серверу, перейдите на вкладку DNS. В графе «DNS-суффикс подключения» впишите предоставленный администратором суффикс. Таким образом, вам не придётся вводить его каждый раз для перехода на определённый сайт.

Видео: как установить VPN и подключиться к нему в Windows 7

Возможные проблемы при подключении

Существует ряд ошибок, из-за которых VPN-подключение может не работать или работать неправильно. Но прежде, чем мы перейдем к их описанию, ознакомимся с самой распространённой проблемой: при включении VPN пропадает Интернет-соединение.

Что делать, если после запуска пропадает соединение с Интернетом

Эта проблема актуальна в том случае, если вы подключаетесь к некоему серверу, а не к провайдеру. Неважно, как вы подключены к Интернету (шнур, Wi-Fi, другая VPN), связь пропадает по одной и той же причине. Причём восстановить её довольно просто.

Как мы указывали выше, включение этого пункта может замедлить скорость Интернет-соединения, так как трафик будет проходить через VPN-сервер. Если же соединение вовсе пропало, значит, на сервере закрыт шлюз для удалённых подключений. После снятия галочки Интернет заработает вновь.

Проблемы VPN-подключения и их решения

Ошибки при попытке автоподключения к VPN-соединению нумеруются трёхзначным числом - кодом ошибки. Этот код появляется в отдельном окне, как показано на скриншоте.

Окно ошибки VPN-подключения; в данном случае выскочила ошибка 807

Окно ошибки VPN-подключения; в данном случае выскочила ошибка 807

Приведём способы исправления самых распространённых ошибок.

400 Bad Request

Эта ошибка означает, что в запросе с вашего компьютера какие-либо данные указаны неверно.

- Попробуйте выключить все дополнительные программы для работы с сетью.

- Обновите браузер и сбросьте его настройки.

Ошибка 624

Ошибка 691

Эта ошибка может иметь много причин, но все они в какой-то мере схожи. Так, она появляется, если вы не заплатили за услуги провайдеру, ввели неверный логин или пароль, неправильно указали какие-либо настройки VPN-подключения или соединение уже установлено. Так или иначе, проверьте все введённые данные в свойствах подключения или просто создайте его заново, как мы делали выше.

Ошибка 800

Эта ошибка свидетельствует о наличии проблем в работе самого VPN-сервера. Возможно, он получает слишком много запросов, которые не успевает обрабатывать, или возникла нагрузка непосредственно на вашем сегменте виртуальной сети. В этом случае вы можете только сообщить о проблеме провайдеру/администратору сервера и ожидать решения с их стороны.

Ошибка 800 означает, что VPN-сервер перегружен

Ошибка 800 означает, что VPN-сервер перегружен

Ошибка 650

При возникновении этой ошибки нужно проверить исправность вашего оборудования: сетевой карты и кабеля. Для этого лучше вызвать мастера. Прежде чем это сделать, войдите в «Свойства: Протокол Интернета версии 4…» (см. пункт «Что делать, если после включения VPN пропало соединение с Интернетом?») и установите переключатель на позиции «Получить IP-адрес автоматически».

Включите автоматический выбор IP-адреса

Включите автоматический выбор IP-адреса

Таким образом, сервер сам будет предоставлять вам IP-адрес из списка имеющихся при каждом новом подключении.

Ошибка 735

Появление ошибки 735 говорит о неправильной настройке соединения VPN. Скорее всего, указан специфический IP-адрес. Установите автоматический его выбор, как и в случае с ошибкой 650.

Ошибка 789

В данном случае нужно войти в свойства VPN-соединения и перейти на вкладку «Безопасность» (мы уже описывали как это сделать ранее). Из выпадающего списка «Тип VPN» выберите «Автоматически». Это решит проблему.

Установите автоматический выбор типа VPN, чтобы проверить исправность сети

Установите автоматический выбор типа VPN, чтобы проверить исправность сети

Другие ошибки

Помимо приведённых выше, существует ещё множество других локальных ошибок. Если вы являетесь продвинутым пользователем, иногда вы сами сможете решить их (например, открыть в файрволле некоторые порты, чтобы сервер работал), но чаще всего их решение должен проводить ваш провайдер или администратор сервера. Единственное, что вы можете сделать, - это пройтись по всем предложенным нами пунктам и проверить правильность настройки VPN-соединения. Если же подключение работало раньше, а теперь пропало, проблема точно на стороне сервера.

Как отключить автоматическое VPN-соединение

Иногда вам может понадобиться отключить VPN-соединение на время. Например, чтобы подключиться к другой сети или проверить возможность повторного подключения. Чтобы сделать это, войдите в «Панель управления» из меню «Пуск». Откройте перечень настроек «Сеть и Интернет» -> «Центр управления сетями…». Нажмите на «Изменение параметров адаптера» слева. В окне высветится ваше подключение. Щёлкните на нем правой кнопкой мыши и выберите «Отключить».

Чтобы отключить VPN, выберите соответствующий пункт контекстного меню

Чтобы отключить VPN, выберите соответствующий пункт контекстного меню

Кроме того, после отключения вы сможете полностью удалить VPN-соединение. Это необходимо, если вы неправильно его настроили или оно вам более не нужно. Просто нажмите «Удалить» в том же контекстном меню.

Создание и маскировка собственного подключения

В этом разделе мы поговорим о возможностях маскировки VPN-подключения для обычного пользователя. Это может понадобиться в разных случаях. Например, если вы хотите создать собственный небольшой сервер для управления домашним компьютером с рабочего, который был бы максимально защищён от посторонних. Или вам нужно замаскировать свой IP-адрес через удаленный VPN-сервер, чтобы получить доступ к интернет-площадкам и магазинам других стран.

Как создать сеть VPN с помощью клиента OpenVPN

Если вы хотите создать личную небольшую сеть VPN или подключиться к географически отдалённому серверу, вам понадобится программа OpenVPN и настроечные файлы от провайдера. Эти файлы должны быть выбраны в соответствии с вашими целями. Обратите внимание, что VPN-провайдер может не иметь ничего общего с вашим Интернет-провайдером. Услуги VPN-сервиса платные.

- Скачайте установщик OpenVPN на сайте разработчика. После загрузки запустите установщик (все действия на компьютере нужно проводить от имени администратора) и нажмите Next.

Скачанная с других сайтов программа может оказаться подделкой или даже опасным вирусом.

Нажмите «Далее» в начале установки OpenVPN

Нажмите «Далее» в начале установки OpenVPN - Ознакомьтесь с пользовательским соглашением и нажмите I Agree.

Нажмите кнопку I agree, ознакомившись с документацией

Нажмите кнопку I agree, ознакомившись с документацией

В окне установщика появится список устанавливаемых компонентов. Ничего в нём не меняя, нажмите Next.

Ничего не меняя в списке устанавливаемых компонентов, нажмите Next

Ничего не меняя в списке устанавливаемых компонентов, нажмите Next

Укажите желаемый путь к программе OpenVPN и нажмите Install для начала установки.

Выберите желаемый путь к программе и нажмите Install

Выберите желаемый путь к программе и нажмите Install

При установке программы Windows запросит разрешение на установку драйвера, так как OpenVPN создаёт виртуальное устройство. Просто нажмите «Установить» в появившемся окошке.

Установите драйвер виртуального устройства, без него OpenVPN работать не будет

Установите драйвер виртуального устройства, без него OpenVPN работать не будет

После завершения установки нажмите Next, а затем Finish.  После завершения установки нажмите Next, затем Finish

После завершения установки нажмите Next, затем Finish

Теперь необходимо скопировать файлы, предоставленные вашим VPN-провайдером, в специальную папку программы OpenVPN.

Пройдите по пути […]OpenVPN\config (здесь «[…]» - выбранный вами во время установки путь к программе), нажмите правую кнопку мыши и кликните на «Вставить».

Вставьте файлы провайдера в папку config

Вставьте файлы провайдера в папку config

Войдите в меню «Пуск» и найдите OpenVPN в пункте «Все программы». Щёлкните правой кнопкой мыши по файлу OpenVPN GUI и выберите его «Свойства».

Войдите в свойства OpenVPN GUI

Войдите в свойства OpenVPN GUI

Переключитесь на вкладку «Совместимость» и убедитесь, что стоит галочка напротив «Выполнять программу от имени администратора». В противном случае она работать не будет.

Убедитесь, что программа OpenVPN GUI будет запускаться от имени администратора

Убедитесь, что программа OpenVPN GUI будет запускаться от имени администратора

После нажатия «ОК» запустите OpenVPN GUI в меню «Пуск». Иконка программы появится в области уведомлений на панели задач. Щёлкните на ней правой кнопкой мыши и выберите Connect.

Нажмите правой кнопкой мыши на иконке программы и нажмите Connect для запуска

Нажмите правой кнопкой мыши на иконке программы и нажмите Connect для запуска

Программа запустится, и на экране появится лог данных о подключении.

В этом окне представлены данные о запуске сервера VPN

В этом окне представлены данные о запуске сервера VPN

Теперь можете нажать кнопку Hide, чтобы скрыть это окно. На панели задач появится сообщение об успешном подключении и присвоенном вам IP-адресе.

Сообщение об успешном подключении

Сообщение об успешном подключении

Ваше VPN-подключение готово к использованию!

Видео: подробная настройка OpenVPN для продвинутых пользователей

Маскировка VPN-подключения с помощью Obfsproxy

Итак, VPN-подключение готово к использованию. Теперь перейдём непосредственно к его маскировке. Лучше всего с этой задачей поможет справиться программа Obfsproxy.

Действия, связанные с установкой Obfsproxy, требуют базовых знаний в программировании и администрировании.

Эта программа создана на основе Linux-систем для многоуровневого шифрования передаваемых данных. Полные криптографические алгоритмы, разумеется, держатся в секрете, однако, Obfsproxy отлично себя зарекомендовала как среди продвинутых администраторов, так и среди обычных пользователей. Поэтому её использование гарантирует полную изоляцию и защиту информации, передаваемой по сети VPN.

Как мы уже сказали, Obfsproxy разработана на Linux. Поэтому для её использования в среде Windows 7 потребуется компилятор Python. Скачать его можно на официальном сайте Python Software Foundation. Рекомендуемая версия - 2.7.13.

Установите Python на ваш компьютер

Установите Python на ваш компьютерКроме того, понадобится Visual C++ компилятор для Python. Скачать его можно на сайте Корпорации Майкрософт. Называется он приблизительно так: Microsoft Visual C++ Compiler for Python 2.7. Обратите внимание, что версия компилятора (2.7) должна совпадать с версией Python (2.7.13). Установите программу в любую папку на диске C:\.

Установите Microsoft Visual C++ Compiler for Python 2.7

Установите Microsoft Visual C++ Compiler for Python 2.7

Установите программу OpenSSL Light v1.0.2d

Установите программу OpenSSL Light v1.0.2d

Дальше дело за малым. Запустите командную строку от имени администратора: в меню «Пуск» введите в строке поиска cmd, нажмите правой кнопкой и выберите «Запуск от имени администратора».  Запустите командную строку от имени администратора

Запустите командную строку от имени администратора

Введите в окно командной строки следующие команды в приведённой последовательности (после ввода каждой команды нажимайте Enter):

Запустите OpenVPN от имени администратора

Запустите OpenVPN от имени администратораВыполнять первую и четвёртую команды из списка необходимо перед каждым запуском OpenVPN. При этом командную строку закрывать не нужно, иначе obfsproxy работать не будет.

Теперь ваше VPN-подключение защищено и замаскировано!

Как вы могли убедиться, работать с VPN не так трудно. Любой пользователь с минимальными знаниями может не только подключиться к имеющейся сети, но даже создать собственную. Кроме того, криптографическая защита персональных данных, оказывается, тоже доступна каждому. Главное, будьте бдительны, подключаясь к трафику иностранных серверов. Ведь любые действия, произведённые их администраторами, будут регулироваться законами той страны, в которой сервер расположен.

Данная инструкция демонстрирует, как подключиться к серверу ретрансляции VPN Gate с помощью L2TP/IPsec VPN клиента, встроенного в мобильную операционную систему Android.

- Перейдите в приложение Настройки .

- В секции сетевых настроек нажмите "Еще" и выберите опцию "VPN".

- Нажмите кнопку .

- Откроется экран настройки нового VPN-подключения. Введите произвольное название в поле имя, например, "vpn" и выберите тип подключения L2TP/IPSec PSK .

- На данном экране нужно ввести либо имя узла, либо IP-адреса сервера из пула открытых серверов VPN Gate http://www.vpngate.net/en/ .

- Откройте список публичных серверов ретрансляции и выберите VPN-сервер, к которому хотите подключиться.

Важная информация

- Скопируйте имя узла DDNS (идентификатор, который заканчивается на ".opengw.net") или IP-адрес (цифровое значение xxx.xxx.xxx.xxx) и введите его в поле “Адрес сервера” на экране конфигурации.

Примечание

- Прокрутите вниз и отметьте галочку “Дополнительно”, если она доступна.

- Введение vpn в поле "Общий ключ IPSec".

- В поле “Маршруты пересылки” введите 0.0.0.0/0 . Убедитесь, что вы правильно ввели значение этого поля. В противном случае, вы не сможете установить подключение к VPN-серверу.

- После этого нажмите кнопку “Сохранить”.

2. Запуск VPN-подключения

- Вы можете в любое время установить новое подключение к VPN-серверу. Откройте настройки VPN, и вы увидите следующий список.

- Введите vpn в поля “Имя пользователя” и “Пароль” при первом использовании. Отметьте галочку “Сохранить учетные данные”. Нажмите кнопку , чтобы установить VPN-подключение

- После установки VPN-подключения у соответствующей записи из списка VPN появится статус Подключено . На устройстве Android может появится уведомление об активации VPN. Нажмите по сообщению, чтобы посмотреть статус текущего подключения.

3. Интернет без ограничений

ip8.com

Данная инструкция демонстрирует, как подключиться к серверу ретрансляции VPN Gate на iPhone / iPad с помощью L2TP/IPsec VPN клиента, встроенного в iOS.

1. Предварительная конфигурация

- На главном экране iPhone / iPad выберите приложение Настройки .

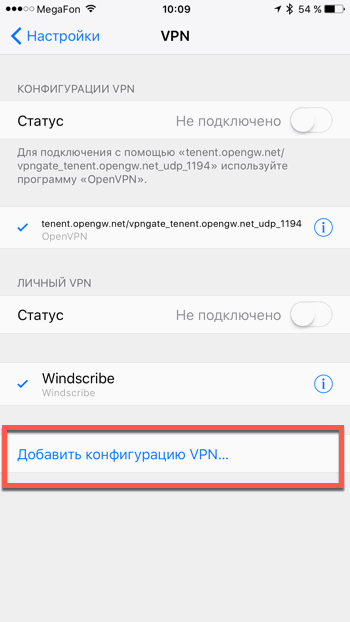

- Выберите опцию VPN (или перейдите в меню "Основные > VPN"), затем нажмите Добавить конфигурацию VPN .

- На странице настроек выберите Тип > L2TP и добавьте название соединения в поле Описание , например "VPN Gate".

- Далее на данном экране нужно ввести либо имя узла, либо IP-адреса сервера из пула открытых серверов VPN Gate http://www.vpngate.net/en/ (для столбца L2TP/IPsec Windows, Mac, iPhone, Android No client required в списке серверов должна быть отмечена галочка).

- Откройте список открытых серверов ретрансляции и выберите VPN-сервер, к которому хотите подключиться.

Важная информация

Для столбца L2TP/IPsec Windows, Mac, iPhone, Android No client required в списке серверов должна быть отмечена галочка, которая сообщает о поддержке настраиваемого протокола L2TP/IPsec.

- Скопируйте имя узла DDNS (идентификатор, который заканчивается на ".opengw.net") или IP-адрес (цифровое значение xxx.xxx.xxx.xxx) и введите его в поле Сервер

на экране конфигурации.

Примечание : рекомендуется использовать имя DDNS - его можно продолжать использовать, даже если соответствующий DDNS IP-адрес в будущем изменится. Тем не менее, в некоторых странах у вас не получиться использовать имя узла DDNS - в этом случае следует использовать IP-адрес.

- Введите vpn в поля "Учетная запись", "Пароль" и "Общий ключ", затем нажмите "Готово".

2. Запуск VPN-подключения

- Вы можете в любое время установить новое подключение к VPN-серверу, выбрав необходимую конфигурацию в меню настроек VPN и установив переключатель Статус в положение "Вкл".

- iOS показывает индикатор "VPN" в верхней панели, если VPN-подключение установлено.

- Перейдя в конфигурацию, вы можете получить следующую информацию: назначенный IP-адрес и время подключения.

3. Интернет без ограничений

Когда соединение установлено, весь трафик будет проходить через VPN-сервер. Вы также можете перейти на сайт ip8.com , чтобы посмотреть глобальный IP-адрес.. Вы сможете увидеть видимое из сети местоположение, которое будет отличаться от вашей фактической локации.

При подключении к VPN вы сможете посещать заблокированные веб-сайты и использовать заблокированные приложения.

Нашли опечатку? Нажмите Ctrl + Enter

Современные технологии совершенствуются с огромной скоростью, открывая перед нами удивительную широту новых возможностей. Не так давно пользователи Интернета начали применять частную сеть – VPN. Она позволяет создавать защищенную связь между удаленными друг от друга ПК, обеспечивая:

- анонимность работы во Всемирной паутине;

- возможность загружать приложения при расположении IP-адреса в иной региональной зоне;

- высокую безопасность работы в корпоративной среде;

- высокую скорость передачи без перебоев;

- возможность создания канала, защищенного от хакеров.

Рассмотрим, как подключиться к интернет-сети через VPN на разных ОС.

ОС сложнее предыдущих версий. Но, настроить соединение через VPN оказывается очень просто. Следуйте приведенной ниже пошаговой инструкции.

Откройте «Пуск». Из выпавшего списка перейдите в «Настройки». Этот подраздел может называться «Параметры».

Где искать «Параметры»?

Когда появится окошко «Параметры Windows», вы увидите пункт «Сеть и Интернет». Откройте содержимое. Тут есть пункт «VPN». Сделайте один клик. Нажмите «Добавить VPN подключение». В новом окошке по порядку установите такие параметры:

- Windows (встроенные);

- Бизнес-Связь;

- протокол L2TP;

- . Необходимые сведения прописаны в вашем соглашении на предоставление интернет-услуг.

Проверьте правильность заполнения полей, кликните на «Сохранить».

Настройка VPN на ОС Windows 7

Здесь поэтапность не имеет принципиальных отличительных особенностей. Разница только в расположении интересующих нас разделов. Проследуйте в «Панель управления».

Где расположена «Панель управления»?

Нам понадобится «Сеть и интернет».

Нужен управляющий центр. Отсюда можно управлять сетями и доступом. Понадобится настроить подсоединение. Это будет новое направление.

Понадобится активная кнопочка «Подключение к рабочему месту». Идем дальше. Вверху формы отобразится «Использовать мое подключение к Интернету». Делаем выделение. Высветится форма, где в заявленной последовательности вводятся:

- Бизнес-Связь;

- поставьте отметку на «Не подключаться сейчас». Вам предложат одновременно осуществить проверку для подсоединения в дальнейшем;

- пройдите дальше.

На открывшейся страничке прописывайте пользовательское имя и пароль. Эти сведения выдаются при оформлении соглашения о предоставлении коммуникационных услуг. Ставьте маркер в окошке, где предлагают запоминание пароля. Дальше будет отображено работающее подключение. Форму можно закрывать.

Находясь в Центре управления, продолжайте работать с настраиваемыми показателями. В форме кликайте на «Изменение параметров адаптера». Высветятся активные и пассивные соединения. Щелкайте на настроенном варианте и выбирайте «Свойства». Делается это через правую клавишу.

Вы будете находиться на форме «Общие». Тут проверяются адресные сведения относительно VPN-сервера. Правильный вид: inter.net.

В форме «Безопасность» также нужно выполнить определенные настройки. Поставьте здесь тип VPN. Ничего прописывать не нужно. Достаточно использовать выпадающий список. Выбирайте пункт: L2TP/IPsec. В строке «шифрование данных» задавайте: необязательное. Нажмите «Ок».

Оставайтесь во вкладке с подключениями. Здесь вам понадобится для «Бизнес-Связь» создавать ярлык.

Когда отобразится сообщение, что создание значка в этой папке невозможно, согласитесь с его переносом на рабочий стол.

Перейдите на основной экран. Тут вы найдете соответствующий ярлычок. Сделайте двойной клик левой кнопочкой мышки. Высветится окно, где следует выбирать «Подключение».

Проверить указанный момент вы сможете, пройдя по такому пути:

- проследуйте в «Сеть и Интернет»;

- задавайте интересующий раздел. Это управляющий центр;

- требуется сверить настроенные показатели. Пойдите в форму, где изменяются настройки адаптера;

- прежде, чем находить интересующие сведения, ознакомьтесь с разделами. Понадобятся «Сетевые подключения»;

- нам требуется «Подсоединение по локальной сети»;

- заходите в «Свойства», открывайте «Сеть» выделяйте «TCP/IPv4»;

- щелкайте на «Свойства»;

- пункт о получении IP-адреса автоматическим способом надо активировать, кликните на OK.

Теперь с уверенностью говорим, что подсоединение к VPN выполнено.

Как подсоединить VPN на Windows XP

Начало работы строится точно так же, как в 7 версии ОС. После активации создания подсоединения, автоматически запустится Мастер подключений. С ним вы решите вопрос быстрее и удобнее. Проследовав «Далее», найдите второй пункт. Он позволит подключиться к сети на рабочем столе.

Продолжайте настраивать. Вы попадаете в окошко «Имя подключения». Указывайте Бизнес-Связь. Переходите ко второму этапу.

Остановитесь на «Выбор VPN-сервера».

Вы попадете на последнюю страничку мастера. Поставьте флажок, где вам предлагают отображение ярлычка на рабочем столе. Завершите процедуру.

Подтверждение настроек и создание ярлыка на рабочем столе

Щелкните правой кнопочкой мышки на отобразившемся окошке. Переходите в «Свойства». В первой вкладке проверяйте адрес VPN-сервера. Здесь должно быть прописано: inter.net. Переходите в «Параметры». Отмечайте маркером «Перезвонить при разрыве связи». После открывайте «Безопасность». Снимайте маркер с «Требуется шифрование данных».

Появляется окно подключения. В нем запрашивается логин и пароль. Задавайте сведения, предоставленные поставщиком интернет-услуг при оформлении договора. Поставьте маркер напротив предложения сохранения паролей. Начинайте подключаться.

Как и в рассмотренном выше варианте, перепроверьте получение IP-адреса. Оно должно осуществляться автоматом. Делается это через Пуск. Найдите «Сеть и подключения к Интернету». Из предложенных подпунктов выбирайте «Сетевые подключения». Найдите «Подключение по локальной сети», кликайте правой кнопочкой, чтобы попасть в Свойства. Здесь нужно выделить TCP/IPv4. Дальше снова требуется перейти в Свойства. Теперь проверяйте наличие отметки напротив предложения регистрировать IP-адрес автоматом.

Настройка мобильной техники на ОС Android

Если вам надо настраивать VPN на мобильной технике, воспользуйтесь приведенной ниже пошаговой инструкцией. Она позволит сформировать защищенный канал, соединяющий отдельные сети и предоставляющий к ним доступ для лиц, регулярно изменяющих свое местонахождение.

Важно! Чтобы настройка оказалась успешной, вам необходимо знать адрес сервера, к которому будете подключаться, логин и пароль.

Откройте на своем устройстве пункт меню «Настройки».

В графе «Беспроводная сеть» нажмите на подпункт «Еще», выберите пункт «VPN».

Отметьте пункт добавления VPN соединения. Он может так и называться или обозначаться как «+».

Перед вами откроется форма, где надо прописать настройки:

- «Имя сети» — любое наименование. Вы сами решаете, какое название присваивать новому VPN-соединению;

- «Тип» — «PPTP»;

- «Адрес» — адрес VPN-сервера;

- нажмите на кнопку «Сохранить».

Узнайте подробную инструкцию для настройки домашнего интернета в статье —

При первом запуске система запросит ваш логин и пароль. Чтобы в последующие разы не вводить их повторно, установите флажок напротив предложения запомнить пользовательские данные.

VPN соединение настроено и готово к использованию. Об этом вы узнаете благодаря соответствующему уведомлению. Нажав на появившийся значок, вы увидите подробную информацию по подключению.

Чтобы разобраться с настройкой VPN, необходимо понимать, что же это такое. VPN (Virtual Private Network) – это виртуальная частная сеть. В неё входит группа протоколов, с помощью которых можно организовать визуальную сеть поверх незащищенной сети. Её используют для того, чтобы получить доступ в интернет, доступ в корпоративную сеть и объединение её сегментов.

На какие типы делят VPN?

VPN делятся на:

- PPTP (Point-to-point Tunneling Protocol ) – туннельный протокол типа точка-точка. Такой протокол организовывает защиту соединения. Для этого создаётся туннель поверх стандартной сети. На данный момент этот тип протокола не рекомендуют, потому что он считается самым небезопасным протоколом. Как организовать такой протокол? Для настройки используются 2 сетевые сессии: PPP и TCP сессия. Для установки PPP сессии необходим протокол GRE. Эту сессию устанавливают для передачи данных. Для управления используется соединение на TCP порту. Из-за такого «строения» протокола в гостиничных и мобильных операторах могут появиться проблемы.

- L2TP (Layer 2 Tunneling Protocol) . Этот протокол лучше, чем предыдущий. Он базируется на двух протоколах: PPTP и L2F. В нём объединяется каналы данных и управления, также добавляется шифрование, что делает его более безопасным.Помимо этого, есть ещё одно преимущество L2TP перед PPTP — L2TP намного легче воспринимается большинством брандмауэров, в отличие от PPTP.

- SSTP(Secure Socket Tunneling Protocol ) – протокол безопасного туннелирования сокетов. Он основывается на SSL, который является безопасным уровнем сокета и построен на криптографической системе с использованием открытого и закрытого ключа. SSTP допускает создание защищенного соединения из любого места с помощью HTTPS и открытого порта 443. Его самым важным достоинством является эффективное использование сетевых ресурсов.

Для чего используются VPN?

Давайте более детально рассмотрим самые частые сферы применения VPN:

- Выход в сеть интернета. Зачастую, используется провайдерами городских сетей. Но также этот способ достаточно популярен и в сетях предприятий. Главное его преимущество заключается в обладании высоким уровнем безопасности. Этому факту способствует осуществление доступа в интернет через две различные между собой сети. Это позволяет задать для них различные уровни безопасности. Классическое решение подразумевает в себе раздачу интернета в корпоративную сеть. В этом случаи выдержать уровни безопасности для локального и интернет трафика практически невозможно.

- Доступ в корпоративную сеть снаружи. Также существует возможность объединения сетей всех филиалов в одну сеть. Эта функция и есть основной целью разработчиков VPN – возможность организации безопасной работы в единой корпоративной сети для пользователей, месторасположения которых вне предприятия. Достаточно широко применяется в качестве соединителя территориально-разнесенных подразделений, обеспечения выхода в сеть для сотрудников, которые находятся в командировке или же в отпуске, открывает возможность работать, не выходя из собственного дома.

- Объединение компонентов корпоративной сети. Чаще всего сеть предприятия включает в себя определенное количество сегментов, которые имеют различные уровни безопасности и доверия. В этой ситуации для взаимодействия между сегментами можно применить VPN. Это решения считается наиболее безопасным, если сравнивать его с простым соединением. Поступивши таким образом можно организовать доступ сети складов к отдельным ресурсам сети отдела реализации. В связи с тем, что это отдельная логическая сеть, для нее можно задать нужные требования по безопасности и при этом не вмешиваться в функциональный процесс отдельных сетей.

Особенности настройки VPN соединения

Присутствует большая вероятность того, что клиентами VPN будут рабочие станции под управлением операционной системы Windows. Но необходимо выделить, что сервер может беспрепятственно выполнять свои основные функции как под Windows, так и под Linux или BSD. В связи с этим мы приступим к рассмотрению Windows 7. Не стоит останавливать свое внимание на базовых настройках. В них нет ничего сложного, и они понятны абсолютно каждому пользователю. Нужно остановиться на одном тонком нюансе:

- Во время подключения стандартного VPN соединения главный шлюз будет указан для VPN сети, иными словами, на клиентской машине интернет полностью исчезнет или же будет использоваться через подключения в какой-либо удаленной сети. Такое неудобство может привести к существенным финансовым затратам – двойной оплате трафика (первый раз оплачивается удаленная сеть, а во второй раз сеть провайдера). Чтобы не допустить таких ситуаций необходимо на закладке «Сеть », в свойствах протокола TCP/IPv4, нажать кнопку «дополнительно » и в новом открытом окне снять галочку с позиции «». На рисунке можно визуально ознакомиться с этим действием.

Этот вопрос не требовал подробного рассмотрения, если бы не массовые возникновения проблем и незнание причин такого странного поведения VPN соединения у многих системных сотрудников.

Что же такое маршрутизация? Если особо не вдавться в подробности темриналогий то можно сказать, что это совокупность правил, которые определяют маршрут следования данных в связных сетях. Их можно сравнить с дорожными указателями и разметкой. Представьте себе ситуацию: вы попали в совершенно чужой для вас город, где отсуствуют какие-либо знаки и разметка на перекрестках. Вы впадаете в растерянность. Аналогичная ситуация происходит и в сетях. Люые сетевые пакеты осуществляют свое передвижение согласно определенному набору правил – таблиц маршрутизации. Именно благодаря им можно отправить документ на сетевой принтер для его распечатки, а электронное письмо попадет точно адрессату.

Если же вы желаете использовать VPN соединение в качестве работы удаленных клиентов в корпоративной сети, то возникает необходимость настройки маршрутов. Если же не провести этот процесс, то, как тогда пакет самостоятельно определит, что ему необходимо именно через туннель попасть в вашу корпоративную сеть? Вы же не указываете в почтовом письме или телеграмме, что ее нужно доставить «бабушке в деревню».

На сегодняшний день известны несколько способов построения виртуальной сети. Каждый из них подразумевает в себе свою уникальную схему маршрутизации. Давайте рассмотрим их подробней:

Этот вариант функционирует только при условии поддержки со стороны Proxy ARP , позволяющий объеденить две не связные между собой сети в одну целую. Считается, что все хосты расположены на одной физической сети и обмениваются траффиком без дополнительной маршрутизации.

Основными преимуществами этого способа являются простота и полный доступ к сети удаленных клиентов. Однако в таком случае вы получаете низкий уровень безопасности и невозможность разграничения доступа между пользователями локальной сети и VPN клиентам.

В результате клиенты могут получить адреса из диапазона, не являющегося частью локальной сети, но который маршрутизируется из нее.

В таком случае удаленные клиенты выделяются в отдельную подсеть (на картинке это 10.0.1.0/24). При этом на рисунке видно, что обе подсети могут быть составляющими общей сети - 10.0.0.0/23. Таким образом, управление структурой может осуществляться с помощью маршрутизации или маски подсети.

Первый вариант заключается в перемещении компьютеров в сеть 10.0.0.0/23 (для этого необходимо изменить маску сети на 255.255.254.0), что предоставит ему доступ к обеим подсетям.

Второй вариант состоит в направлении пакетов из одной подсети в другую с помощью шлюза. Этот способ лучше подходит для этой ситуации, так как мы получим возможность настраивать правила для разных подсетей, создавая разные уровни доверия.

Для того чтобы получить доступ с клиентского компьютера, находящегося в одной подсети, в другую, следует использовать статическую маршрутизацию. Записи будут иметь такой шаблон:

X.X.X.X mask Y.Y.Y.Y Z.Z.Z.Z

В этом шаблоне сеть - Х.Х.Х.Х, маска сети - Y.Y.Y.Y, а шлюз - Z.Z.Z.Z. для того чтобы добавить маршрут в ОС Windows нужно воспользоваться командой routeadd. Общая запись команды выглядит так:

routeadd X.X.X.X mask Y.Y.Y.Y Z.Z.Z.Z

В ОС Linux запись немного меняет свою форму, но в целом остается неизменной:

routeadd -net X.X.X.X netmask Y.Y.Y.Y gw Z.Z.Z.Z

Стоит отметить, что команды действуют до первой перезагрузки. Хотя это создает определенные трудности, этим свойством можно воспользоваться при ошибке в создании маршрута. После того как вы убедились, что всё работает правильно, следует добавить постоянные маршруты. Для этого к уже известной нам команде следует добавить ключ –p:

routeadd X.X.X.X mask Y.Y.Y.Y Z.Z.Z.Z -p

Чтобы осуществить это в Ubuntu, после описания интерфейса в файле /etc/network/interfaces , следует добавить строку:

uprouteadd -net X.X.X.X netmask Y.Y.Y.Y gw Z.Z.Z.Z

Теперь вернемся к маршрутам. Для того чтобы предоставить доступ к локальной сети, следует для удаленных клиентов прописать к ней маршрут:

И наоборот: для осуществления доступа из локальной сети к ПК удаленных клиентов следует прописать

Удаленные клиенты имеют адреса, которые не являются частью локальной сети, но могут из нее маршрутизироваться.

Обратите внимание, что эта схема не рассчитана на маршрутизацию из локальной сети в удаленную. Зачастую она используется для предоставления доступа клиентам с низкой степенью доверия. Таким образом, клиентам доступны только опубликованные в VPN ресурсы. Стоит отметить, что для доступа к локальной сети этого недостаточно - дополнительно следует настроить сервер на трансляцию пакетов из удаленной сети в локальную и обратно.

Публикацию ресурса в сети VPN можно осуществить следующими путями: с помощью размещения его на VPN сервере и разрешению доступа к нему из удаленной сети, путем прокинутого порта в удаленную сеть или же подключения ресурса в роли клиента сети . Ниже представлена схема, на которой изображен сервер терминалов с маршрутом 10.0.0.2, доступный по адресу 172.16.0.2 удаленной сети.

Приведенная схема служит для соединения нескольких подсетей в целостную единственную сеть. Такая сеть имеет более сложную структуру. Однако если понять процесс направления пакетов через интерфейсы, сразу все становится на места. При данных условиях X.X.X.X — IP адрес основного офиса, а филиалы имеют серые IP адреса. Роутер офиса осуществляет подключение в качестве клиента. На нем находится VPN сервер.

Теперь поговорим о маршрутизации. Клиенты подсети LAN1 производят передачу пакетов к подсети LAN2 на сетевой шлюз роутера. Равным образом роутер передает пакеты на противоположный конец VPN туннеля. Точно такая же маршрутизация должна быть проведена для подсети LAN2.

Для этого необходимо написать маршрут к LAN2 на клиентах подсети LAN1:

10.0.1.0 mask 255.255.255.0 10.0.0.1

Нужно также прописать маршрут другого конца туннеля на роутере LAN1:

10.0.1.0 mask 255.255.255.0 172.16.0.2

Для клиентов LAN2 маршруты должны иметь следующий вид:

10.0.0.0 mask 255.255.255.0 10.0.1.1

PPTP является простым в реализации протоколом. Но не стоит забывать о том, что не нужно использовать его при работе с важнейшими данными, поскольку PPTP – слабозащищенный протокол.

Созданная нами в тестовой лаборатории схема, которая поможет практически ознакомиться с технологией:

Мы имеем локальную сеть 10.0.0.0/24, в которой расположен роутер, выполняющий функции VPN сервера терминальный сервер. Для VPN была закреплена сеть с маршрутом 10.0.1.0/24. Наружный вид сервера имеет условленный адрес X.X.X.X. Нам необходимо предоставить доступ удаленным клиентам к ресурсам терминального сервера.

Настройка сервера PPTP

Устанавливаем пакет pptpd:

sudo apt-get install pptpd

Для выдачи клиентам указываем диапазон адресов:

remoteip 10.0.1.200-250

Не перезапустив pptpd, невозможно будет увеличить количество адресов, поэтому необходимо задавать их с запасом. Необходимо также найти и переписать строку:

Существует две опции, которые возможно использовать. Это listen и speed . С помощью listen указывается IP адрес от локального интерфейса. Нужно это с целью прослушивания РРТР-соединения. Второй – speed – позволяет с точностью показать VPN-соединения в бит/с. В качестве примера можно взять разрешение для серверов прием РРТР-соединения, но лишь при внешнем интерфейсе:

В файле /etc / ppp / pptpd — options находятся настройки намного тоньше. Принимая настройки «по умолчанию», это будет наиболее соответствовать необходимым требованиям. Для лучшего представления стоит рассказать о нескольких из них.

За шифровку приложенных данных, а также проверку на подлинность несет ответственность секция #Encryption . Любой предположительно опасный протокол типа CHAP, PAP и MS-CHAP, устаревшие протоколы запрещаются опциями:

refuse-pap

refuse-chap

refuse-mschap

Следующим этапом является применение протокола проверки на подлинность (MS-CHAP v2, а также 128-битное MPPE-128):

require-mschap-v2

require-mppe-128

Далее стоит упомянуть о секции #Network и Routing. Секция для использования DNS-серверов, ориентируясь на внутреннюю сеть. Почему это, вероятнее всего, станет весьма выгодным? Потому что позволяет обратить сигнал напрямую к компьютеру через имена, не исключительно через IP. Такое возможно при содержании в DNS всех портативных компьютеров. Но в нашей ситуации вышеуказанная опция совершенно бесполезна. В этом случае нужно всего лишь ввести адрес WINS-сервера через опцию ms-wins .

В том же разделе имеется proxyarp опция. Она включает в себя поддержание с помощью сервера Proxy ARP.

Следующая секция #Miscellaneous и содержащаяся в ней lock-опция. Лимитирует возможности любого клиента всего лишь через одно подключение.

ivanov * 123 *

petrov * 456 10.0.1.201

Первая запись дает возможность подключиться к серверу пользователю, пароль которого 123, а также присваивается персональный IP-адрес. Вторая запись создает следующего пользователя. Она так же выдает ему постоянный адрес (10.0.1.201).

sudo /etc/init.d/pptpd restart

Обратите внимание ! В тех случаях, когда pptpd отказывает в перезапуске , виснет , /var/log/syslog выдает строчку о long config file line ignored, незамедлительно вводите в конце файла /etc/pptpd.conf перенос строчки .

Наконец, сервер полностью подготовлен к работе.

Настройка клиентского компьютера

В большинстве случаев для VPN соединения подходят настройки «по умолчанию», но не будет лишним указать конкретный тип соединения и отключить протоколы шифрования, которые не будут использоваться.

После этого, нужно прописать адреса статических маршрутов и основного шлюза, при этом учитывая особенности структуры сети. Данные вопросы рассматривались в прошлых разделах.

После установки VPN соединения можем пропинговать любой компьютер, входящий в локальную сеть, так мы без особого труда получаем доступ к терминальному серверу:

Внимание, еще одно важное замечание! Зачастую доступ к ПК в локальной сети будет осуществляться по IP адресам. Имеется в виду – путь \\\\10.0.0.1 будет рабочим, а \\\\SERVER – не будет работать . Такой вариант будет весьма непривычным для пользователей и может вызвать дополнительные трудности. От этих проблем можно избавиться несколькими способами:

- Если ваша сеть построена на основе доменной структуры, тогда необходимо для VPN соединения адресом DNS-сервера указать адрес сервера контроллера домена. Можно воспользоваться функцией в настройках сервера ms-dns в /etc/ppp/pptpd-options и данные настройки клиентом будут получаться автоматически.

- Если в вашей сети отсутствует DNS сервер, тогда можно создать WINS -сервер и аналогично настроить для него автоматическую передачу данных для клиентских компьютеров, используя опцию ms-wins.

- Если количество удаленных клиентов невелико, вы можете настроить файлы hosts на каждом из компьютеров, прописав в них строку вида: 10.0.0.2 SERVER. Файл hosts вы можете найти в папке (C:\\Windows\\System32\\drivers\\etc\\hosts).

Основой нашего сервера стал маршрутизатор, использующий WindowsServer 2008 R2. Настройка сервера рассматривалась ранее. Настройки актуальны и для серверов на основе WindowsServer 2003 – 2008 с небольшими особенностями.

Настройка закончена и, в крайнем случае, в процессе запуска мастера, необходимо будет выбрать нужную конфигурацию. При открытии диспетчера сервера , в ролях нужно найти «маршрутизация и удаленный досту п» зайти в ее свойства (открывается при помощи правой кнопки мыши). В появившемся окне, нужно установить переключатель «IPv4 » в состояние локальной сети и вызова по требованию и установить галочку напротив ««.

После данных манипуляций нужно в закладке «безопасность » выбрать проверку подлинности при помощи протокола MS-CHAPV2 и запретить подключение без проверки.

После сохранения изменений, служба перезапустится и добавится роль VPN сервера. В консоли (левая часть) должен появиться пункт «порты», в его свойства нам и нужно зайти. По умолчанию система создает 5 PPTP и 5 L2TP портов . В настройках PPTP устанавливаем галочки напротив подключения по требованию и подключения удаленного доступа . Кроме этого, необходимо указать максимальное количество портов. Все лишние порты рекомендуется отключить.

На данном этапе настройка сервера может считаться оконченным действием. Необходимо лишь определить количество пользователей, для которых будет доступен удаленный доступ к серверу.

Настройка доступа производится разделе локальных пользователей и групп , где находим «свойства пользователя » и разрешаем доступ в разделе «» во «входящих звонках ».

Чтобы удостовериться в правильности всех настроек, нужно подключиться из клиентского компьютера, при этом выбрав нужный нам тип проверки доступа. Список подключенных клиентских компьютеров можно увидеть в консоли, где расположен пункт «».

Для произведения диагностики проблем с подключением в первую очередь необходимо изучать журнал событий, в котором фиксируются все наиболее важные происшествия. В описаниях вы сможете найти полную информацию для быстрого обнаружения и устранения возникшей проблемы.

Видео: Настройка VPN сервера на Windows 7